Sanal Özel Ağlar (VPN'ler) işletmeler tarafından dahili uygulamalara ve verilere uzaktan erişim için yaygın olarak kullanılmaktadır. Ancak, popülerliklerine rağmen bu teknolojinin dezavantajları vardır. VPN'lerin savunmasız, düşük performanslı ve güvensiz olmakla eleştirilmesi, birçok kuruluşun güvenli uzaktan erişim için diğer seçenekleri araştırmasına yol açmıştır. Bu makale, bu sorunları etkili bir şekilde ele alan alternatif çözümleri keşfetmeyi amaçlamaktadır.

VPN nasıl çalışır?

Sanal Özel Ağ (VPN), kullanıcıların özel ağlar aracılığıyla internet üzerinden veri gönderip almalarını sağlar. İnternete veya diğer çevrimiçi kaynaklara eriştiğinizde, verileriniz VPN tarafından oluşturulan şifrelenmiş bir sanal tünelden geçer. Bu tünel, VPN sağlayıcısı tarafından işletilen ve farklı bir coğrafi konumda bulunan uzak bir sunucuya yönlendirir. Sonuç olarak, gerçek IP adresiniz maskelenir ve sanki VPN sunucusunun konumundan internette geziniyormuşsunuz gibi görünür.

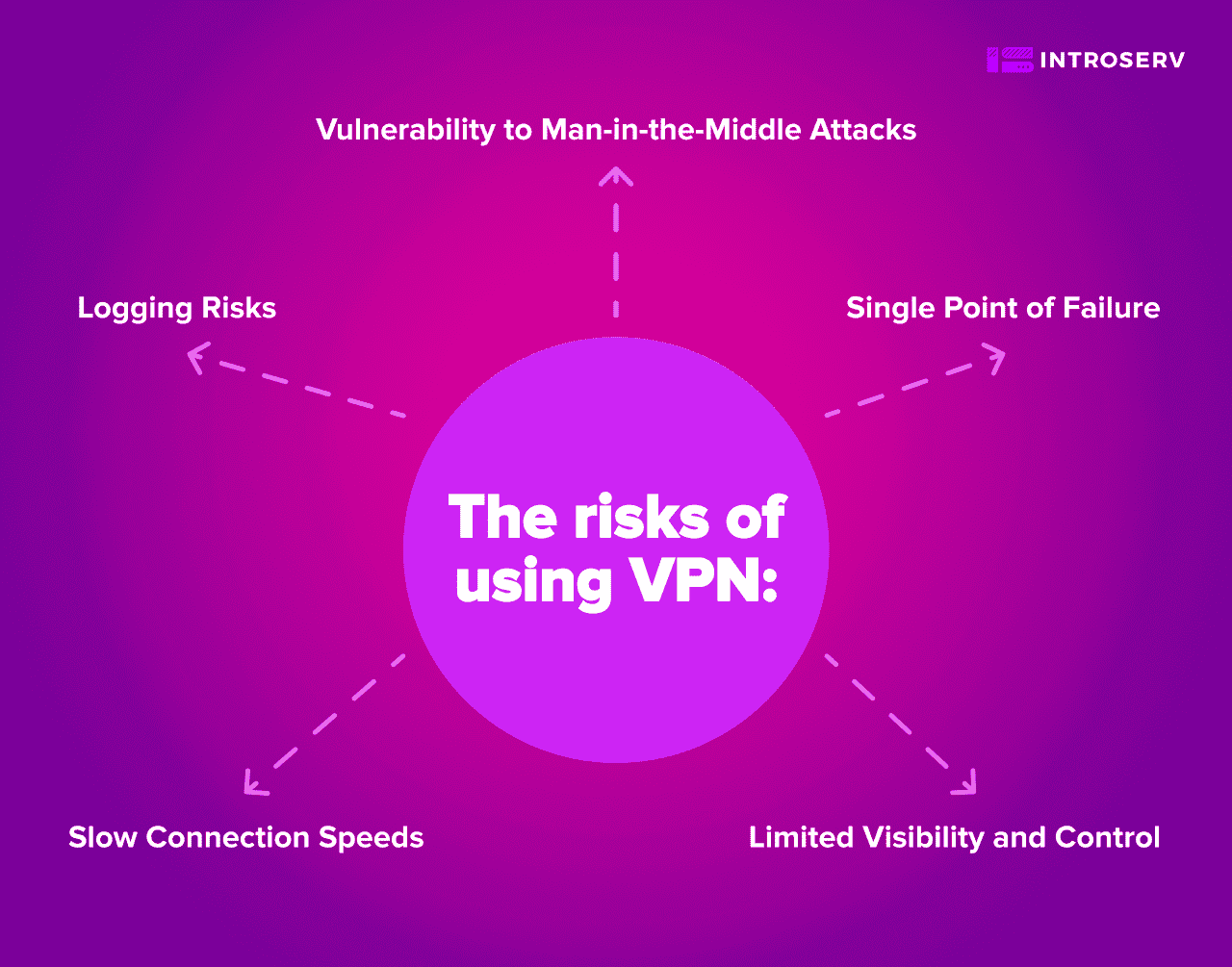

VPN kullanmanın riskleri nelerdir?

VPN'ler uzaktan erişim için popüler bir seçenek olsa da, belirli riskleri ve sınırlamaları vardır:

- Ortadaki Adam Saldırılarına Karşı Güvenlik Açığı: Bilgisayar korsanları bir VPN aracılığıyla iletilen verileri ele geçirip manipüle ederek güvenliği tehlikeye atabilir.

- Sınırlı Görünürlük ve Kontrol: Kullanıcı faaliyetlerine ve ağ trafiğine ilişkin gerçek zamanlı görünürlük eksikliği, tehdit tespitini engeller.

- Yavaş Bağlantı Hızları: Şifreleme işlemi veri iletimini ve uygulama performansını yavaşlatabilir.

- Kayıt Riskleri: Bazı VPN'ler çevrimiçi etkinliklerinizi kaydederek gizliliğinizi ve anonimliğinizi tehlikeye atabilir.

- Tek Arıza Noktası: Merkezi VPN sunucusu tek bir arıza noktası haline gelir, bu nedenle herhangi bir kesinti tüm kullanıcıları etkiler.

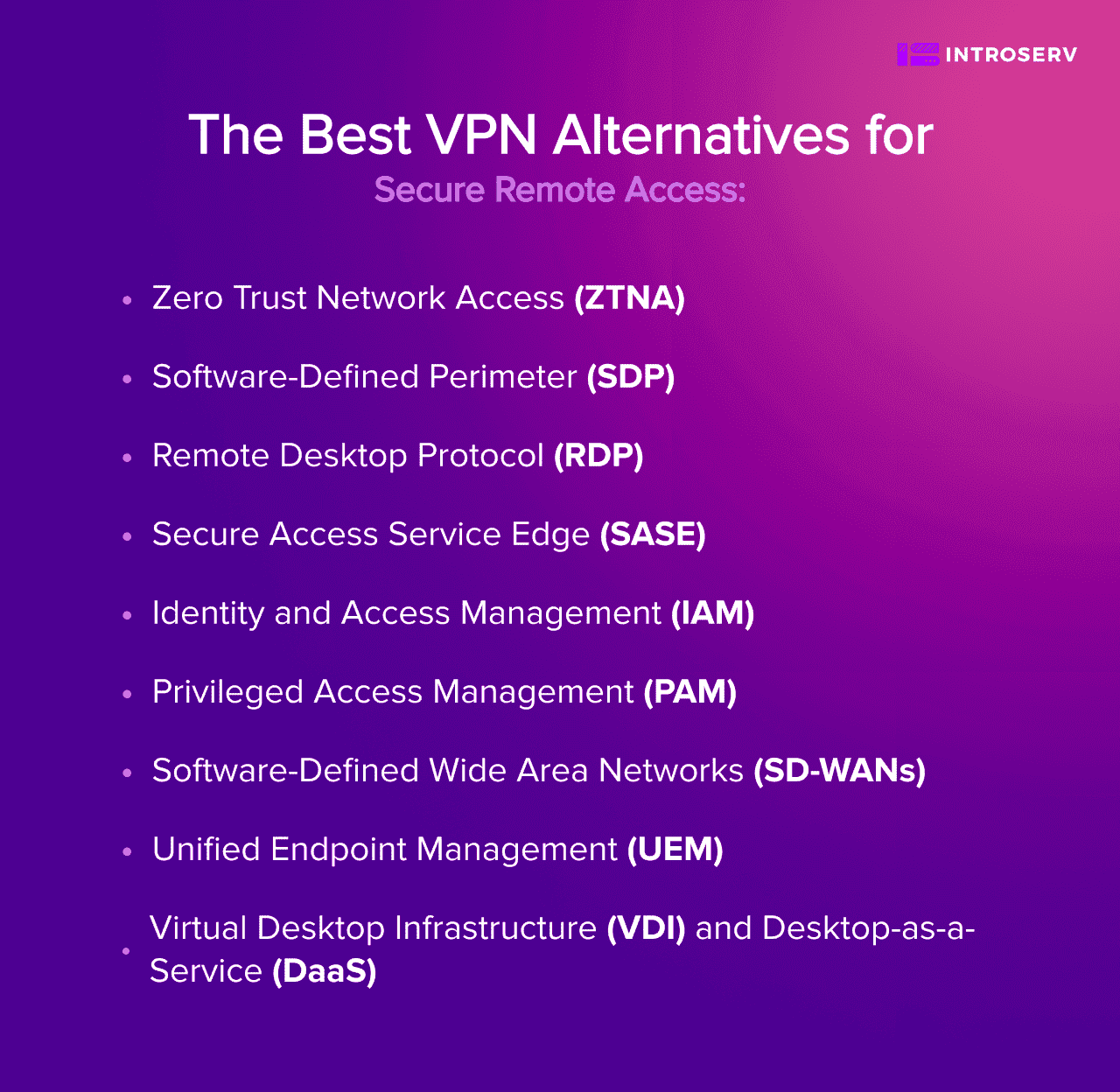

Güvenli Uzaktan Erişim için En İyi VPN Alternatifleri:

1) Sıfır Güven Ağ Erişimi (ZTNA):

Sıfır Güven Ağ Erişimi (ZTNA), yalnızca yetkili kullanıcıların ve cihazların belirli kaynaklara erişebilmesini garanti eden modern bir güvenlik yaklaşımıdır. Geniş ağ erişimi sağlayan geleneksel VPN'lerin aksine, ZTNA "asla güvenme, her zaman doğrula" ilkesini izler. Bu, konumlarına veya önceki erişimlerine rağmen hiçbir kullanıcıya veya cihaza otomatik olarak güvenilmediği anlamına gelir. Bu yaklaşım, yetkisiz giriş olasılığını azaltır ve sistemi ihlal etmeyi zorlaştırır.

ZTNA, kullanıcı davranışlarını gerçek zamanlı olarak sürekli izler ve erişim ayrıcalıklarını faaliyetlere göre ayarlar. Herhangi bir şüpheli eylemin derhal tespit edilmesine ve ele alınmasına yardımcı olarak ağı ve kaynaklarını daha da korur.

Avantajlar:

- Ağın ve kaynakların yalnızca yetkili kullanıcılara ve cihazlara maruz kalmasını sınırlandırarak saldırı yüzeyini azaltır

- Ağ trafiğini optimize ederek ve gecikmeyi azaltarak performansı artırır.

- Karmaşık VPN yapılandırmaları ve güncellemeleri ihtiyacını ortadan kaldırarak yönetimi basitleştirir.

Kullanım Örnekleri:

- Uzaktaki çalışanlar için kritik iş uygulamalarına güvenli erişim sağlama.

- Hassas verilerin ve fikri mülkiyetin yetkisiz erişime karşı korunması.

- Veri güvenliğini korurken yükleniciler ve iş ortakları için güvenli erişim sağlamak.

Karar: ZTNA, en az ayrıcalıklı erişim ve sürekli izleme ile güvenlik öncelikli bir yaklaşım benimseyerek VPN'in yerini etkili bir şekilde alır. Proaktif güvenlik önlemlerine odaklanması, onu uzaktan çalışan işletmeler ve bireyler için üstün bir seçim haline getiriyor.

2) Yazılım Tanımlı Çevre (SDP):

Yazılım Tanımlı Çevre (SDP), ağ erişiminin yalnızca doğrulanmış kullanıcılara ve cihazlara verilmesini sağlamak için "sıfır güven" ilkesini izleyen bir güvenlik modelidir. SDP, VPN gibi tüm ağ yüzey alanını açığa çıkarmak yerine, bireysel uygulamalar etrafında mikro-perimetreler oluşturarak daha hedefli bir yaklaşım benimser. Bu, kullanıcıların yalnızca kullanma yetkisine sahip oldukları belirli uygulamalara erişebilecekleri anlamına gelir ve yetkisiz erişim riskini büyük ölçüde azaltır. "Tümünü reddet" ilkesiyle SDP, tüm erişimi engelleyerek başlar ve ardından kullanıcı kimliğine ve diğer faktörlere göre seçici olarak izinler verir.

Faydaları

- Ağı ve kaynakları yetkisiz veya kimliği doğrulanmamış kullanıcılardan ve cihazlardan gizleyerek maruziyeti en aza indirir.

- Kuruluşların her kaynak için ayrıntılı erişim politikaları tanımlamasına ve uygulamasına olanak tanıyarak kontrolü artırır.

- VPN istemcilerine, sunucularına veya tünellerine olan ihtiyacı ortadan kaldırarak karmaşıklığı azaltır.

Kullanım Örnekleri:

- Çalışanlar, yükleniciler ve üçüncü taraf satıcılar için güvenli uzaktan erişim sağlama.

- Kritik uygulamaları ve verileri olası ihlallere karşı korumak.

- Bulut tabanlı kaynaklara ve SaaS'a güvenli erişimin kolaylaştırılması.

Karar: SDP, granüler erişim kontrolü ve ağ yüzey alanının daha az maruz kalması yoluyla gelişmiş güvenlik sunan mükemmel bir VPN alternatifidir. Hassas erişim izinlerine odaklanması, onu işletmeler ve uzaktan çalışanlar için ideal kılar.

3) Uzak Masaüstü Protokolü (RDP):

Uzak Masaüstü Protokolü (RDP) ile kullanıcılar iş bilgisayarlarına veya sanal makinelerine herhangi bir uzak konumdan güvenli bir şekilde erişebilirler. VPN'ler geniş ağ erişimi sağlarken ve SDP kullanıcıları yetkili uygulamalarla kısıtlarken, RDP ihtiyaç duyulan belirli uzak makineye doğrudan, odaklanmış bir bağlantı oluşturur. Bu bağlantı, kullanıcılar tüm ağla değil yalnızca belirlenen makineyle etkileşime girdiği için yetkisiz giriş riskini sınırlar.

RDP, sunucunun masaüstünü sanki önünde oturuyormuşsunuz gibi görüntülemenizi ve etkileşimde bulunmanızı sağlar. Buna ek olarak, sorunsuz ve güvenli bir uzak masaüstü erişim deneyimi için kullanıcı oturumlarının kolay yönetimini ve izlenmesini sağlar.

Avantajlar:

- Tüm veri akışı yerine yalnızca ekrandaki grafiksel değişiklikleri ileterek bant genişliğinden tasarruf sağlar.

- Kullanıcının yerel bilgisayarı etkilemeden uzak bilgisayarda birden fazla uygulama çalıştırmasına izin vererek çoklu görevlere olanak sağlar.

- Kullanıcının herhangi bir cihazdan Windows, Linux veya Mac OS çalıştıran uzak bir bilgisayara bağlanmasına izin vererek birden fazla platformu destekler.

Kullanım Örnekleri:

- Çalışanların iş masaüstlerine erişmeleri gereken uzaktan çalışma senaryolarının etkinleştirilmesi.

- Uzaktaki kullanıcılar için teknik destek ve sorun giderme sağlama.

- Tam ağ erişimi sağlamadan tek tek makinelerdeki belirli kaynaklara güvenli erişime izin vermek.

Karar: RDP, güvenli uzak masaüstü erişimi ve yönetimi için harika bir çözümdür. Ağ genelindeki tüm erişim ihtiyaçları için VPN'lerin yerini tam olarak alamasa da, uzaktan çalışanlar için gelişmiş güvenlik ve verimlilik sunar.

4) Secure Access Service Edge (SASE):

Secure Access Service Edge (SASE), ağ ve güvenlik işlevlerini bulutta birleştiren kapsamlı bir yaklaşımı temsil eder. SASE, geleneksel VPN'ler gibi şirket içi donanımlara ve karmaşık yapılandırmalara güvenmek yerine, uygulamalara ve kaynaklara doğrudan ve güvenli erişim sağlamak için bulut tabanlı hizmetlerden yararlanır.

SASE, güvenlik politikalarını ve kontrollerini merkezileştirerek ağ yönetimini basitleştirir, fiziksel donanım ve manuel yapılandırma ihtiyacını azaltır. Bu yöntem, konumlarından bağımsız olarak uzaktaki kullanıcılar için güvenli bağlantılar ve veri koruması sağlar.

Avantajlar:

- Kuruluşların ağ performansını veya güvenliğini etkilemeden kullanıcı veya cihaz eklemesine veya çıkarmasına izin vererek ölçeklenebilirliği artırır.

- Ağ etkinliği ve güvenlik olaylarının merkezi olarak izlenmesini ve raporlanmasını sağlayarak görünürlüğü artırır

- Birden fazla ağ ve güvenlik çözümünü yönetmenin operasyonel maliyetlerini ve karmaşıklığını azaltarak verimliliği artırır.

Kullanım Örnekleri:

- Uzaktan çalışanlar için bulut tabanlı uygulamalara ve kaynaklara güvenli erişim sağlama

- Uzak şube ofisleri ve mobil çalışanlar için güvenliği artırma.

- SaaS ve işbirliği araçlarına güvenli erişimin kolaylaştırılması.

Karar: SASE, bulut tabanlı kaynaklar için geleneksel VPN'lerin yerini etkili bir şekilde alabilen, uzaktaki çalışanlar ve işletmeler için gelişmiş ağ performansı ve güvenlik sunan sağlam bir çözümdür.

5) Kimlik ve Erişim Yönetimi (IAM):

Kimlik ve Erişim Yönetimi (IAM), kullanıcı kimlik yönetimi ve kimlik doğrulamasını merkezileştirmeye odaklanan kapsamlı bir çerçevedir. IAM'nin temel amacı, yalnızca yetkili kullanıcıların rollerine ve ayrıcalıklarına göre belirli kaynaklara erişebilmelerini sağlamaktır. Bunu başarmak için IAM, çok faktörlü kimlik doğrulama gibi sağlam kimlik doğrulama mekanizmaları kullanır. Bu önlem, erişim izni vermeden önce kullanıcı kimliklerini doğrulayarak güvenliği artırır.

IAM, kullanıcı kimliklerini tek bir yerden yöneterek erişim kontrolünü kolaylaştırır. Bu, erişim izinlerinin verilmesini ve iptal edilmesini, kullanıcı hesaplarının ve ayrıcalıklarının yönetilmesini basitleştirir.

Faydaları

- Yetkisiz veya güvenliği ihlal edilmiş kullanıcıların veya cihazların hassas veya kritik kaynaklara erişimini engelleyerek güvenliği güçlendirir.

- Kullanıcıların ve cihazların erişim haklarının kuruluşun politikaları ve yönetmelikleriyle uyumlu olmasını sağlayarak uyumluluğu artırır.

- Kullanıcıların ve cihazların ihtiyaç duydukları kaynaklara hızlı ve kolay bir şekilde erişmelerini sağlayarak üretkenliği artırır.

Kullanım Örnekleri:

- Kritik uygulamalara, veritabanlarına ve bulut hizmetlerine erişimin güvence altına alınması.

- Uzak çalışanlar ve üçüncü taraf satıcılar için kullanıcı erişimini verimli bir şekilde yönetmek.

- Sıkı erişim kontrolleri sağlayarak yasal gerekliliklerle uyumluluğu güvence altına almak.

Karar: IAM, merkezi kimlik yönetimi ve güçlü kimlik doğrulama sağlayarak VPN alternatiflerini tamamlar. Erişim kontrolünü ele alırken, VPN'ler tarafından sağlanan güvenli sunucu bağlantısı ihtiyacının doğrudan yerini almaz.

6) Ayrıcalıklı Erişim Yönetimi (PAM):

Ayrıcalıklı Erişim Yönetimi (PAM), kritik sistemlere ve verilere yüksek erişime sahip hesapları güvence altına almaya adanmıştır. PAM çözümleri, yetkisiz kullanıcıların giriş yapmasını önlemek için ayrıcalıklı erişimi kontrol eder ve izler. Strateji, hassas verilere maruz kalmayı sınırlamak için ince taneli erişim kontrolleri ve tam zamanında erişim kullanır.

Gerçek zamanlı izleme ve oturum kaydı, ayrıcalıklı kullanıcı faaliyetlerine görünürlük sağlayarak BT yöneticilerinin şüpheli faaliyetleri derhal tespit etmesine ve ele almasına yardımcı olur. Kuruluşlar PAM'i uygulayarak önemli sunucuları, veritabanlarını ve ağ cihazlarını yetkisiz erişime ve veri ihlallerine karşı korur.

Faydaları

- Ayrıcalıklı hesapların ve kimlik bilgilerinin açığa çıkmasını ve kötüye kullanılmasını sınırlandırarak veri ihlalleri ve insan hataları riskini azaltır.

- Ayrıcalıklı erişim haklarının en az ayrıcalık ilkesi ve kuruluşun politikaları ve yönetmelikleri ile uyumlu olmasını sağlayarak uyumluluğu artırır.

- Ayrıcalıklı kullanıcıların veya uygulamaların ihtiyaç duydukları kaynaklara güvenli ve verimli bir şekilde erişmelerini sağlayarak üretkenliği artırır.

Kullanım Örnekleri:

- Sunuculara, veritabanlarına ve ağ cihazlarına yönetici erişiminin güvence altına alınması.

- Endüstri yönetmeliklerine ve veri koruma standartlarına uygunluğu garanti etmek.

- Veri ihlallerine ve kritik varlıklara yetkisiz erişime karşı koruma.

Karar: PAM, ayrıcalıklı hesaplar ve kritik sistemler için güvenliği güçlendirdiği için VPN alternatiflerine değerli bir ektir. Ancak, VPN olmadan sunuculara bağlanmak için gereken doğrudan ağ erişimini sunmaz.

7) Yazılım Tanımlı Geniş Alan Ağları (SD-WAN'lar):

Yazılım Tanımlı Geniş Alan Ağları (SD-WAN'lar) MPLS, geniş bant ve LTE gibi çeşitli ağ bağlantıları üzerinden trafiği akıllıca yönlendirerek ağ performansını optimize eder. Tüm trafiği merkezi bir ağ geçidi üzerinden yönlendiren geleneksel VPN'lerin aksine, SD-WAN'lar trafiği uygulama önceliğine, ağ koşullarına ve kullanıcı gereksinimlerine göre dinamik olarak yönlendirir.

Bu dinamik trafik yönlendirmesi, uzak konumlarda bile uygulamalar için optimum performans sağlar. SD-WAN'lar ayrıca birden fazla ağ bağlantısını ekonomik bir şekilde kullanarak grupların güvenlik boşlukları olmadan genel ve özel ağlara erişmesine olanak tanır.

Avantajlar:

- Her WAN bağlantısı için yedeklilik ve yük devretme mekanizmaları sağlayarak güvenilirliği artırın.

- Kritik uygulamaları ve trafiği önceliklendirip hızlandırarak performansı artırın.

- Geniş bant internet gibi daha ucuz ve daha kullanılabilir WAN bağlantılarından yararlanarak maliyetleri azaltın.

Kullanım Örnekleri:

- Uzak ve şube ofisleri için ağ performansını optimize etme.

- Bulut tabanlı uygulamalara güvenli ve yüksek kaliteli erişimin kolaylaştırılması.

- Uzak çalışanlar için kesintisiz bağlantıyı sürdürmek.

Karar: SD-WAN'lar ağ performansını artırır ve geleneksel VPN'lere uygun maliyetli bir alternatif sunar. Ancak, VPN alternatifleri ile aynı düzeyde güvenli sunucu bağlantısı sağlamazlar.

8) Birleşik Uç Nokta Yönetimi (UEM):

Birleşik Uç Nokta Yönetimi (UEM) işletmeler için bir kontrol merkezi gibidir. Dizüstü bilgisayarlar, telefonlar ve tabletler gibi her türlü cihazı yönetmelerine ve güvende tutmalarına yardımcı olur. Her şeyin güvenli olduğundan ve iyi çalıştığından emin olmak için mobil cihaz yönetimi (MDM) ve mobil uygulama yönetimi (MAM) çözümleriyle birlikte çalışan süper organize bir sistem olarak düşünün.

Yöneticiler, tek bir kontrol merkezinden tüm cihazlarda güvenlik kurallarını ve ayarlarını uygulayabilir ve hem uzak hem de ofis içi cihazlar için tutarlı güvenlik önlemleri sağlayabilir. UEM ayrıca kaybolsa veya çalınsa bile cihazlardaki hassas verileri korumak için uzaktan silme ve şifreleme gibi özellikler sunar.

Avantajlar:

- Kullanıcıların güvenlik veya gizlilikten ödün vermeden kişisel cihazlarını iş amaçlı kullanmalarına izin vererek BYOD'yi (kendi cihazını getir) destekler.

- Farklı cihazlar ve platformlar arasında kaynaklara tutarlı ve sorunsuz erişim sağlayarak kullanıcı deneyimini geliştirir.

- Birden fazla cihaz türünü ve çözümünü yönetmenin karmaşıklığını ve maliyetini azaltarak yönetimi basitleştirir.

Kullanım Örnekleri:

- Uzaktan çalışanlar tarafından kullanılan uzak cihazların yönetilmesi ve güvenliğinin sağlanması.

- "Kendi cihazını getir" (BYOD) ortamları için güvenlik politikalarının uygulanması.

- Çeşitli uç noktalardan erişilen hassas veri ve uygulamaların korunması

Karar: UEM uç nokta güvenliğini sağlar ancak sunuculara ağ erişimini doğrudan ele almaz veya tam bir VPN değişimi sağlamaz.

9) Sanal Masaüstü Altyapısı (VDI) ve Hizmet Olarak Masaüstü (DaaS):

Sanal Masaüstü Altyapısı(VDI) ve Hizmet Olarak Masaüstü (DaaS), sunucularda barındırılan sanallaştırılmış masaüstlerine güvenli uzaktan erişim sağlar. Her kullanıcı benzersiz ve yalıtılmış bir sanal masaüstü alanına sahip olur. Bu, verilerini ve uygulamalarını sunucuda güvende tutar ve veri kaybı veya yetkisiz erişim olasılığını azaltır.

VDI, sanal masaüstlerini kendi kuruluşunuzun sistemlerinde kurmak ve yönetmek anlamına gelirken DaaS, başka bir şirketin sizin için sanal masaüstlerini barındırma ve yönetme işini üstlendiği bir bulut seçeneği gibidir.

VDI ve DaaS, uzaktan çalışma için sanal masaüstü sayısını ayarlamayı kolaylaştırır. Gerektiğinde eklenebilir veya kaldırılabilirler. Merkezi yönetim, yazılım güncellemelerini ve güvenlik yamalarını basitleştirir. Sonuç olarak, güvenlik önlemleri tüm sanal masaüstlerinde tutarlıdır.

Avantajlar:

- Tüm verileri yerel cihaz yerine sunucuda depolayarak ve işleyerek güvenliği artırır.

- Ağ bant genişliği veya cihaz kapasitesinden bağımsız olarak kullanıcılara yüksek kaliteli grafik ve ses sunarak performansı artırır.

- Kuruluşların sunucu kapasitesini veya performansını etkilemeden sanal masaüstlerini gerektiği gibi eklemelerine veya kaldırmalarına olanak tanıyarak ölçeklenebilirliği artırır.

Kullanım Örnekleri:

- Uzaktan ve mobil çalışanlar için kurumsal masaüstlerine güvenli erişim sağlama.

- Hassas bilgileri sunucu ortamında tutarak veri güvenliğini artırmak.

- Geçici çalışanlar ve yükleniciler için masaüstlerinin hızlı ve verimli bir şekilde sağlanmasını kolaylaştırmak.

Karar:

VDI/DaaS, uzaktan çalışma senaryolarında güvenli masaüstü erişimi ve veri izolasyonu için değerli bir araçtır. Ancak VPN'ler tarafından sağlanan güvenli ağ erişimi ve sunucu bağlantısı ihtiyacının yerini almaz.

Bu nedenle, VPN'lerin eksiklikleri, daha güvenli ve daha hızlı bir bağlantının kilidini açmak için her biri benzersiz bir anahtar veya tamamlayıcı olan alternatiflerin artmasına neden oldu. Bu çözümler nerede olursanız olun verilerinizi güvende, bağlantınızı hızlı ve işinizi esnek tutar.