Налаштування WireGuard для Windows

Перед виконанням описаних команд переконайтеся, що ви використовуєте останню версію WireGuard та маєте права адміністратора на своєму пристрої.

Налаштування

1) Завантажте поточну версію для Windows: https://www.wireguard.com/install/ та встановіть

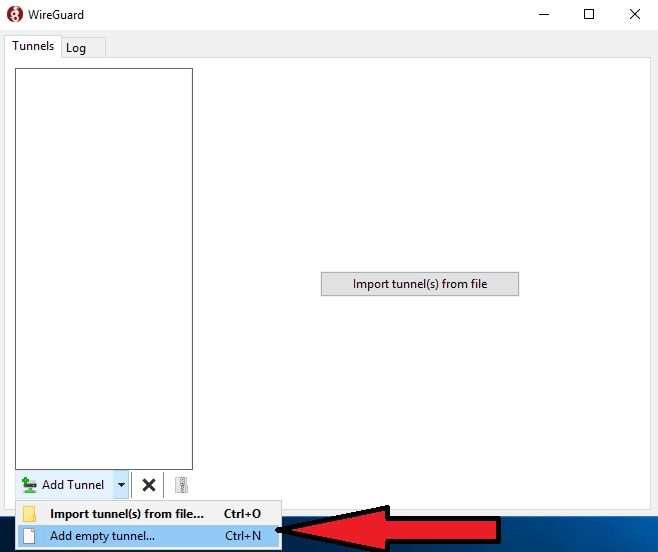

2) Запустіть C:\Program Files\WireGuard\wireguard.exe та додайте порожній тунель (будемо налаштовувати серверну частину):

Додати тунель → Додати порожній тунель ...

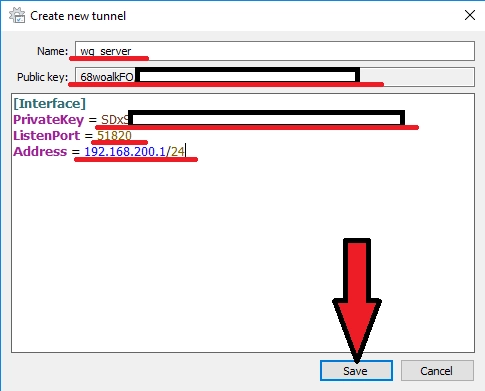

Реєструємо налаштування:

Name - ім'я мережевого з'єднання

Public key - публічний ключ сервера WireGuard (потрібен для налаштування клієнтської частини)

[Interface] PrivateKey = # private key of WireGuard server ListenPort = # port that WireGuard will listen to Address = # desired IP address of WireGuard server

Налаштуйте параметри мережевого інтерфейсу для сервера WireGuard. У вікні редагування тунелю (під текстовим полем конфігурації) можна опціонально увімкнути:

– Block untunneled traffic (kill-switch) — блокування трафіку, що йде в обхід VPN-тунелю

– Pre-shared key — додатковий рівень безпеки (опціонально)

Ці налаштування необов'язкові, але рекомендовані для підвищення безпеки.

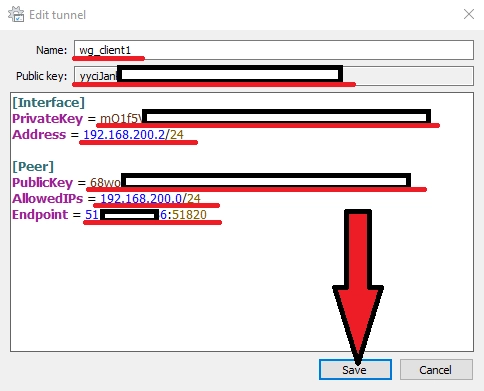

3) Додаємо ще один порожній тунель (будемо налаштовувати клієнтську частину): Додати тунель → Додати порожній тунель

Реєструємо налаштування:

Name - ім'я мережевого з'єднання

Public key - публічний ключ клієнта WireGuard (потрібен для налаштування серверної частини)

[Interface] PrivateKey = # WireGuard client private key Address = # desired IP address of WireGuard client [Peer] PublicKey = # public key of the WireGuard server (from step 2) AllowedIPs = # specify the IP addresses for which you want to use the created WG tunnel (specifying the subnet 0.0.0.0/0 will allow you to route all traffic to the WG tunnel) Endpoint = # Server IP address (real, not WireGuard) and port that WireGuard server listens on (configured in step 2)

4) Тепер потрібно додати нашого клієнта до серверної частини WireGuard, для цього повертаємося до кроку 2 та додаємо його конфігурацію:

... [Peer] PublicKey = #WireGuard client public key (from step 3) AllowedIPs = #IP user address

5) Налаштуємо брандмауер Windows для WireGuard. Для цього:

Створюємо нове правило для вхідного трафіку:

- Відкрийте "Windows Defender Firewall with Advanced Security" (Брандмауер Windows із розширеною безпекою).

- У лівій панелі виберіть "Inbound Rules" (Правила для вхідних підключень).

- Натисніть "New Rule..." (Створити правило).

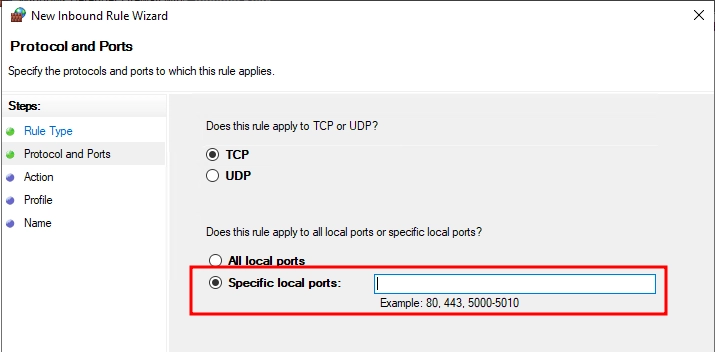

Вказуємо протокол (UDP) та порти (наприклад, 51820):

- У вікні "New Inbound Rule Wizard" (Майстер створення правила) виберіть "Port" (Порт) та натисніть "Next" (Далі).

- У розділі "Protocol and Ports" (Протокол та порти) налаштуйте наступне:

- Виберіть тип протоколу: "UDP".

- Вкажіть конкретні локальні порти (Specific local ports):

- Наприклад, порт WireGuard за замовчуванням — 51820.

- Якщо використовується кілька портів, перерахуйте їх через кому (наприклад:

51820, 51821).

- Натисніть "Next" (Далі).

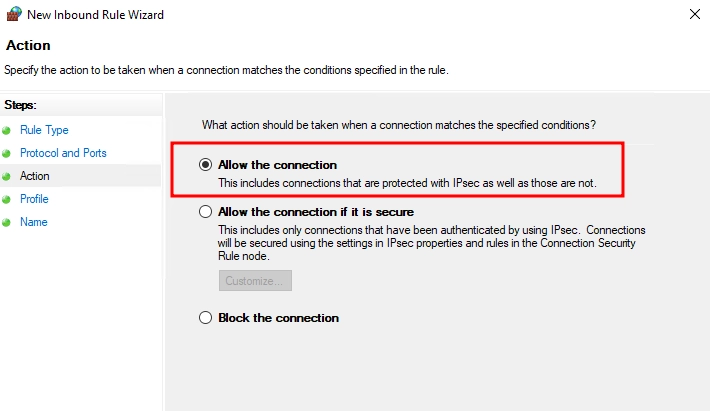

Дозволяємо підключення:

- У розділі "Action" (Дія) виберіть "Allow the connection" (Дозволити підключення).

- Натисніть "Next" (Далі).

Зберігаємо правило:

- Вкажіть профілі, до яких буде застосовуватися правило:

- Domain (Доменний).

- Private (Приватний).

- Public (Публічний).

- Натисніть "Next" (Далі).

- Задайте зрозуміле ім'я для нового правила, наприклад: "WireGuard UDP 51820".

- Натисніть "Finish" (Готово).

Тепер ваш брандмауер налаштований на пропуск трафіку через зазначені порти WireGuard.

6) Тепер достатньо експортувати файли конфігурації. Експортувати всі тунелі в zip→Вказати місце для експорту→Зберегти

Далі відкрийте збережений архів, у ньому будуть конфігурації всіх наших тунелів.

Передайте клієнту його файл конфігурації.

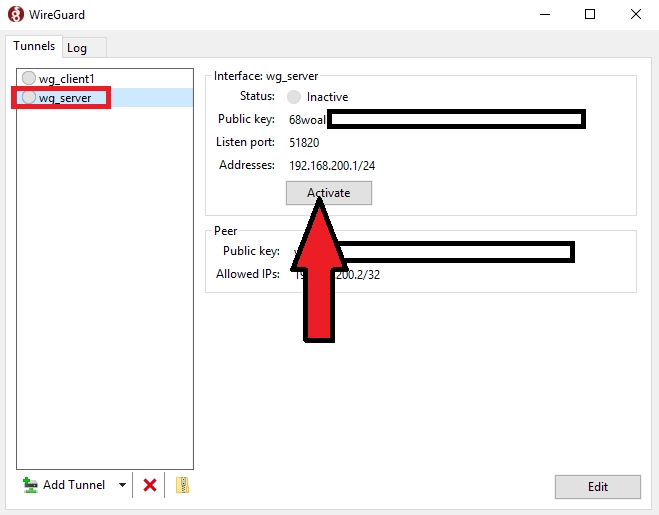

7) На сервері виберіть серверну конфігурацію та запустіть програму.

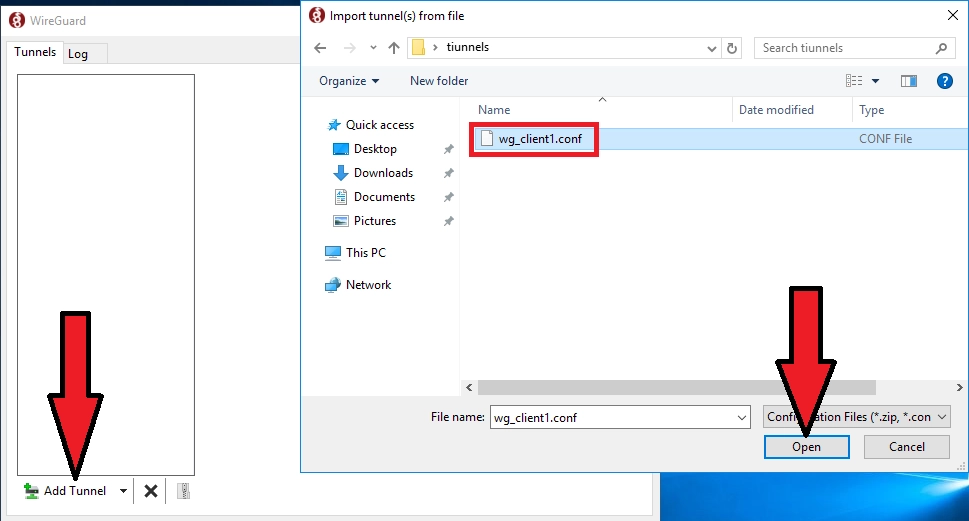

8) На клієнті додайте файл конфігурації до WireGuard. Додати тунель→Вибрати файл конфігурації клієнта->Відкрити

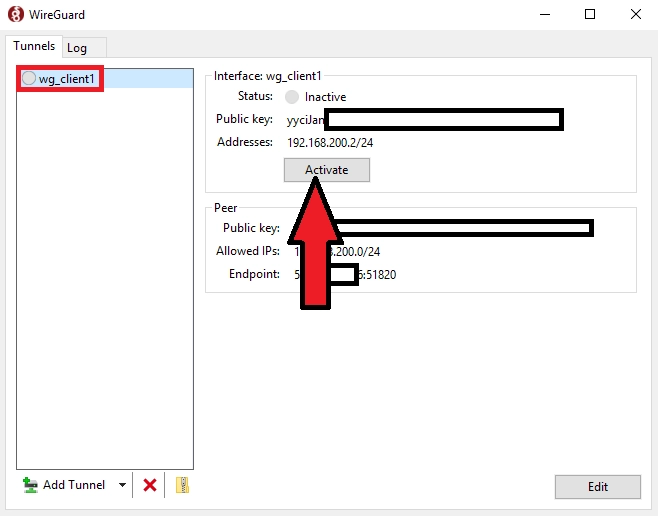

Виберіть конфігурацію клієнта та запустіть

На цьому налаштування першого клієнта завершено. Інші клієнти налаштовуються аналогічно шляхом додавання їхніх даних до серверної конфігурації (крок 4).

Перевірка з'єднання

Після активації тунелю Windows може відображати стан мережевого адаптера WireGuard як "Без доступу до мережі" або "Без доступу до Інтернету" в Центрі керування мережами та спільним доступом. Це нормальна та очікувана поведінка — Windows не розпізнає адаптери VPN-тунелів як стандартні інтернет-підключення. Цей стан не впливає на працездатність тунелю.

Щоб переконатися, що тунель WireGuard працює коректно:

1) Перевірте стан підключення в клієнті WireGuard. Активний тунель повинен відображати стан "Активний" з лічильниками передачі даних. Якщо лічильники пакетів збільшуються — тунель працює.

2) Відкрийте командний рядок (cmd) та виконайте ping внутрішньої IP-адреси сервера WireGuard:

ping 10.0.0.1

Замініть 10.0.0.1 на фактичну IP-адресу сервера WireGuard, налаштовану в кроці 2. Якщо отримуєте відповіді — тунель працює коректно.

3) Якщо ви налаштували AllowedIPs = 0.0.0.0/0 (весь трафік направляється через тунель), можна перевірити маршрутизацію командою:

tracert 8.8.8.8

Першим вузлом має бути IP-адреса вашого сервера WireGuard.

Що таке AllowedIPs

Параметр AllowedIPs у конфігурації клієнта (крок 3) визначає, який трафік направляється через тунель WireGuard.

AllowedIPs = 0.0.0.0/0 — направляє весь трафік через тунель. Усі підключення, включаючи перегляд інтернету, будуть йти через VPN. Використовуйте цю опцію для повного захисту трафіку.

AllowedIPs = 10.0.0.0/24 — направляє лише трафік внутрішньої мережі через тунель. Звичайний інтернет-трафік буде йти в обхід VPN через стандартне підключення. Використовуйте цю опцію для доступу до певних мережевих ресурсів.

Також можна вказати кілька підмереж через кому, наприклад: AllowedIPs = 10.0.0.0/24, 192.168.1.0/24

Вирішення проблем

Тунель активний, але немає зв'язку з сервером

– Переконайтеся, що порт WireGuard (наприклад, 51820) відкритий у брандмауері як на стороні сервера, так і на стороні клієнта.

– Перевірте, що публічні ключі правильно скопійовані між конфігураціями сервера та клієнта.

– Переконайтеся, що Endpoint у конфігурації клієнта вказує на реальну IP-адресу сервера, а не на IP-адресу тунелю WireGuard.

DNS не працює після підключення

Додайте DNS-сервер до конфігурації клієнта:

[Interface] PrivateKey = ... Address = ... DNS = 8.8.8.8, 8.8.4.4

Лічильники пакетів не збільшуються

Це означає, що тунель не передає дані. Перевірте наступне:

– AllowedIPs налаштовано коректно з обох сторін (сервер і клієнт).

– IP-адреси WireGuard не конфліктують з існуючою локальною мережею.

– ListenPort не зайнятий іншим додатком.

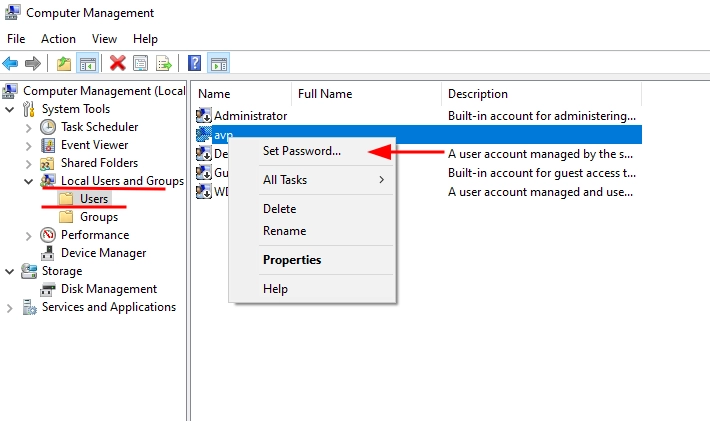

Автоматичний запуск WireGuard після перезавантаження сервера.

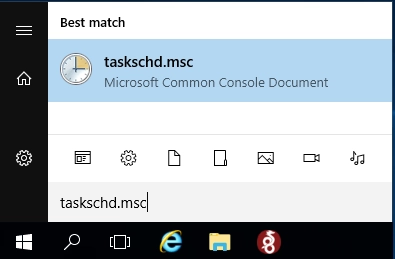

1) Додайте файл запуску до автозавантаження планувальника Windows: Пуск→taskschd.msc

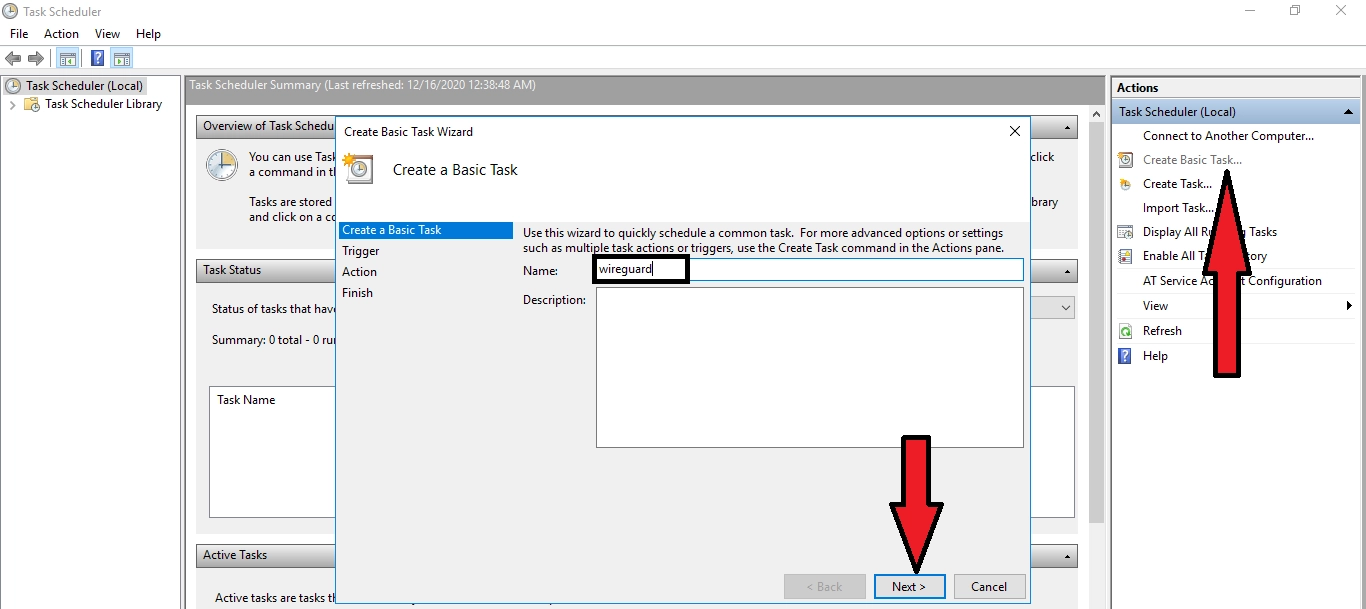

Натисніть "Створити просту задачу" → Введіть ім'я задачі (наприклад, wireguard) → Далі

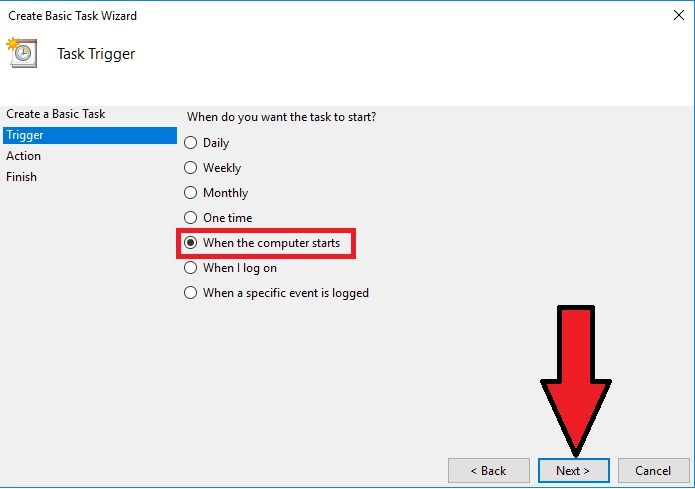

Виберіть "При запуску комп'ютера"→ Далі

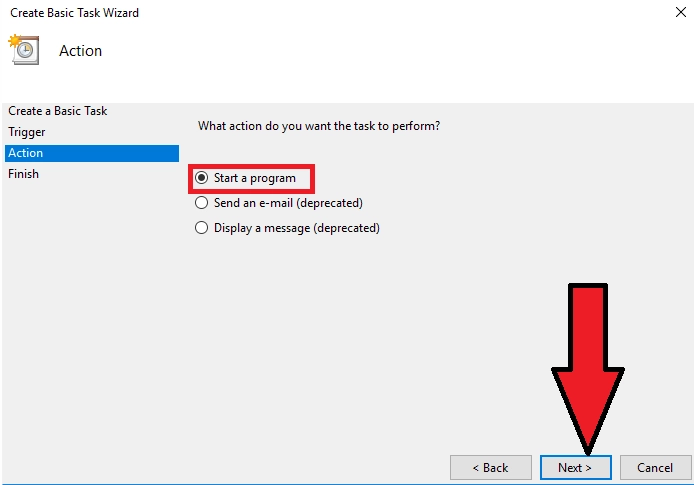

Виберіть "Запустити програму"→ Далі

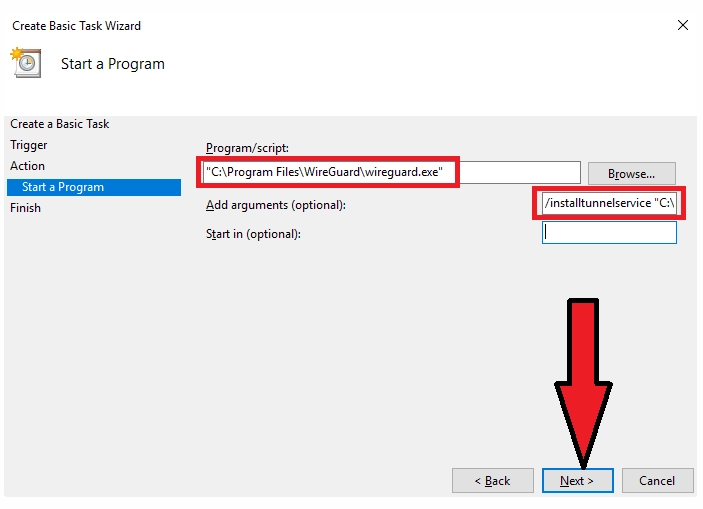

У полі "Програма або сценарій" виберіть файл для запуску WireGuard (за замовчуванням це "C:\Program Files\WireGuard\wireguard.exe")

Додайте аргументи:

/installtunnelservice "C:\Program Files\WireGuard\wg_server.conf"

де:

C:\Program Files\WireGuard\wg_server.conf - розташування конфігураційного файлу *.conf

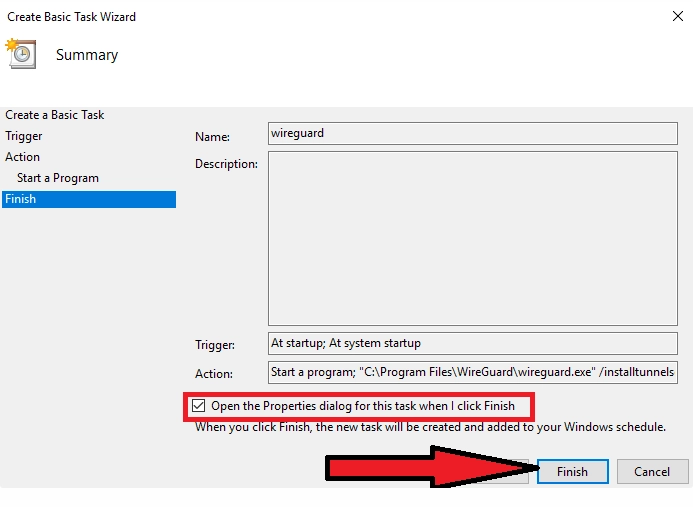

Встановіть прапорець "Відкрити вікно Властивості для цієї задачі після натискання кнопки Готово"→ Готово

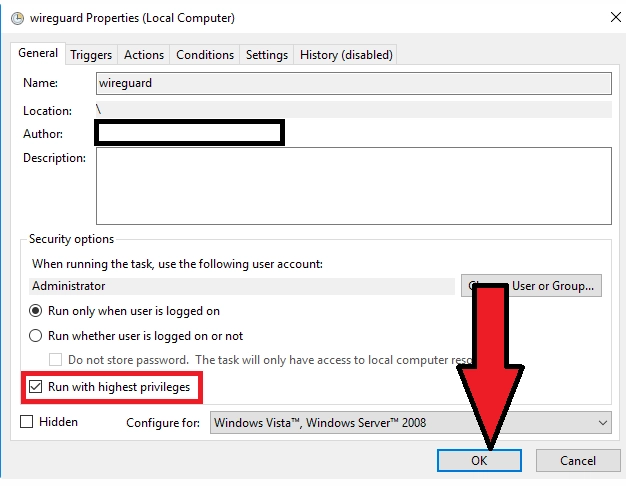

У вікні, що відкрилося, встановіть прапорець "Виконувати з найвищими правами"→ОК

Готово. Виконайте перезавантаження, перевірте