Nastavitev WireGuard za Windows

Pred izvajanjem opisanih ukazov se prepričajte, da uporabljate najnovejšo različico WireGuard in da imate skrbniške pravice na svoji napravi.

Nastavitev

1) Prenesite trenutno različico za Windows: https://www.wireguard.com/install/ in namestite

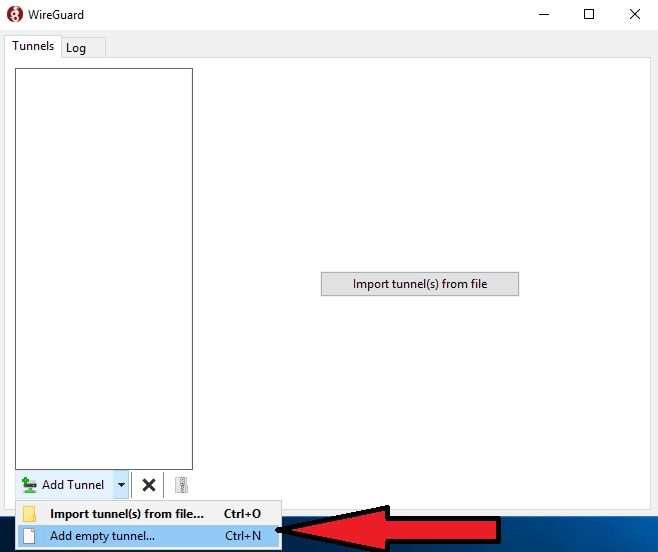

2) Zaženite C:\Program Files\WireGuard\wireguard.exe in dodajte prazen tunel (nastavili bomo strežniško stran):

Dodaj tunel → Dodaj prazen tunel ...

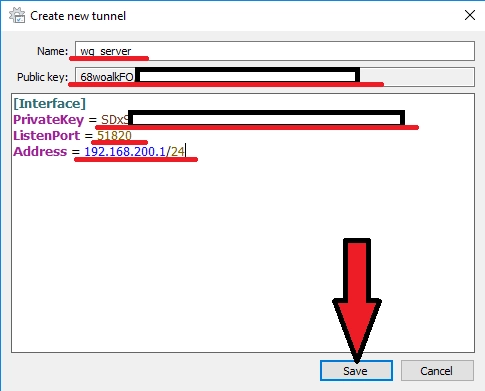

Registriramo nastavitve:

Ime - ime omrežne povezave

Javni ključ - javni ključ strežnika WireGuard (potreben za konfiguracijo odjemalske strani)

[Interface] PrivateKey = # private key of WireGuard server ListenPort = # port that WireGuard will listen to Address = # desired IP address of WireGuard server

Konfigurirajte nastavitve omrežnega vmesnika za strežnik WireGuard. V oknu urejevalnika tunela (pod besedilnim poljem konfiguracije) lahko opcijsko omogočite:

– Block untunneled traffic (kill-switch) — prepreči, da bi promet obšel tunel VPN

– Pre-shared key — dodatna raven varnosti (neobvezno)

Te nastavitve so neobvezne, vendar priporočljive za večjo varnost.

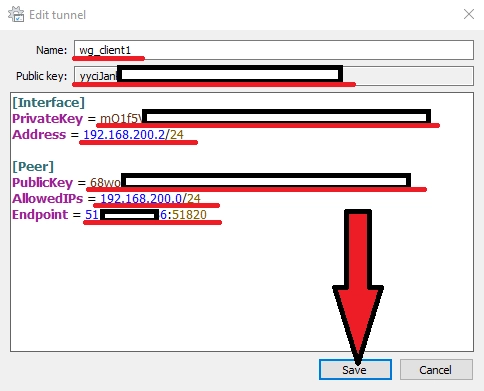

3) Dodamo še en prazen tunel (nastavili bomo odjemalsko stran): Dodaj tunel → Dodaj prazen tunel

Registriramo nastavitve:

Ime - ime omrežne povezave

Javni ključ - javni ključ odjemalca WireGuard (potreben za konfiguracijo strežniške strani)

[Interface] PrivateKey = # WireGuard client private key Address = # desired IP address of WireGuard client [Peer] PublicKey = # public key of the WireGuard server (from step 2) AllowedIPs = # specify the IP addresses for which you want to use the created WG tunnel (specifying the subnet 0.0.0.0/0 will allow you to route all traffic to the WG tunnel) Endpoint = # Server IP address (real, not WireGuard) and port that WireGuard server listens on (configured in step 2)

4) Zdaj moramo dodati našega odjemalca v strežniški del WireGuard; za to se vrnemo na korak 2 in dodamo njegovo konfiguracijo:

... [Peer] PublicKey = #WireGuard client public key (from step 3) AllowedIPs = #IP user address

5) Konfigurirajmo požarni zid Windows za WireGuard. V ta namen:

Ustvarimo novo pravilo za dohodni promet:

- Odprite "Windows Defender Firewall with Advanced Security" (Požarni zid Windows z napredno varnostjo).

- V levem podoknu izberite "Inbound Rules" (Pravila za dohodni promet).

- Kliknite "New Rule..." (Novo pravilo).

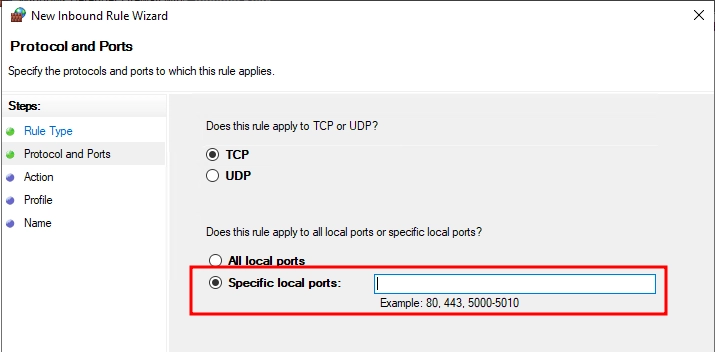

Določimo protokol (UDP) in vrata (npr. 51820):

- V oknu "New Inbound Rule Wizard" (Čarovnik za novo pravilo) izberite "Port" (Vrata) in kliknite "Next" (Naprej).

- V razdelku "Protocol and Ports" (Protokol in vrata) nastavite naslednje:

- Izberite vrsto protokola: "UDP".

- Določite konkretna lokalna vrata (Specific local ports):

- Na primer privzeta vrata WireGuard so 51820.

- Če uporabljate več vrat, jih navedite ločene z vejicami (npr.

51820, 51821).

- Kliknite "Next" (Naprej).

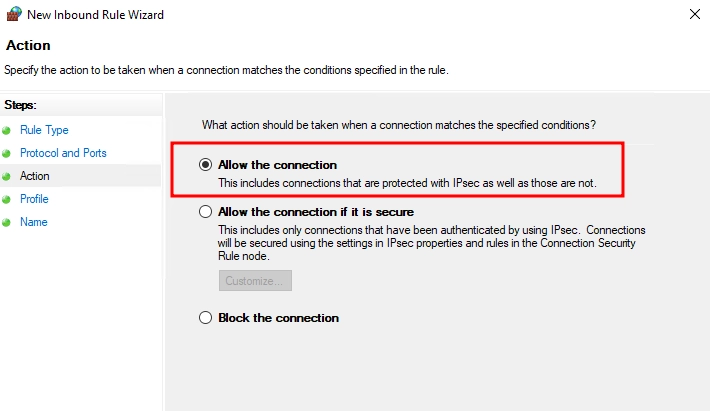

Dovolimo povezave:

- V razdelku "Action" (Dejanje) izberite "Allow the connection" (Dovoli povezavo).

- Kliknite "Next" (Naprej).

Shranimo pravilo:

- Določite profile, za katere bo veljalo pravilo:

- Domain (Domena).

- Private (Zasebno).

- Public (Javno).

- Kliknite "Next" (Naprej).

- Dodelite opisno ime novemu pravilu, na primer: "WireGuard UDP 51820".

- Kliknite "Finish" (Dokončaj).

Zdaj je vaš požarni zid konfiguriran za dovoljenje prometa skozi določena vrata WireGuard.

6) Zdaj zadostuje izvoz konfiguracijskih datotek. Izvozite vse tunele v zip→Določite lokacijo za izvoz→Shrani

Nato odprite shranjeni arhiv, v katerem bodo konfiguracije vseh naših tunelov.

Odjemalcu predajte njegovo konfiguracijsko datoteko.

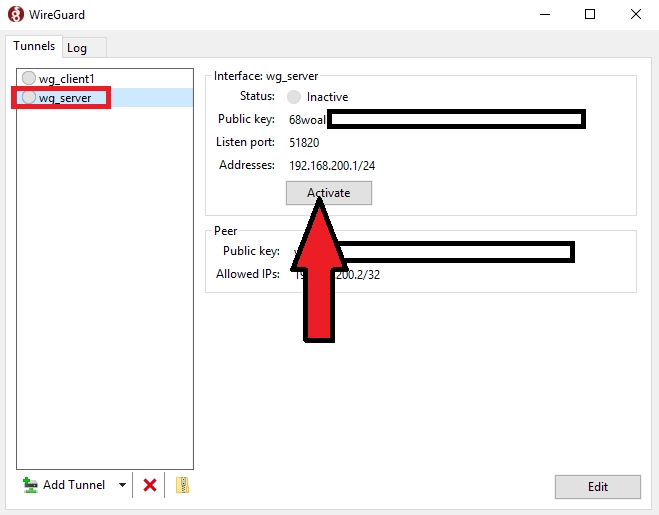

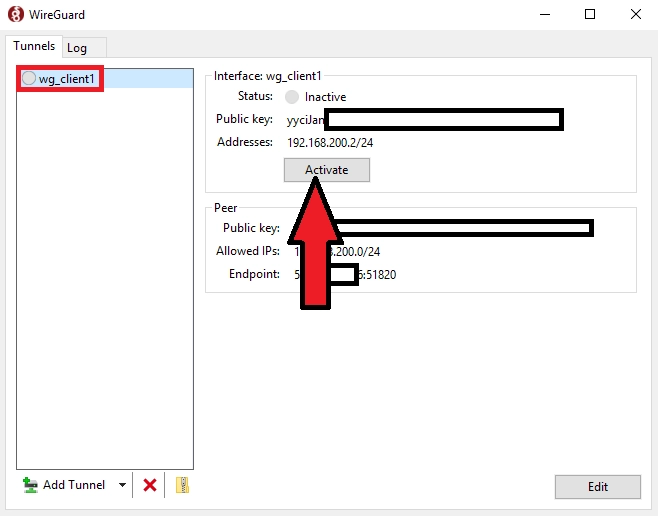

7) Na strežniku izberite strežniško konfiguracijo in zaženite program.

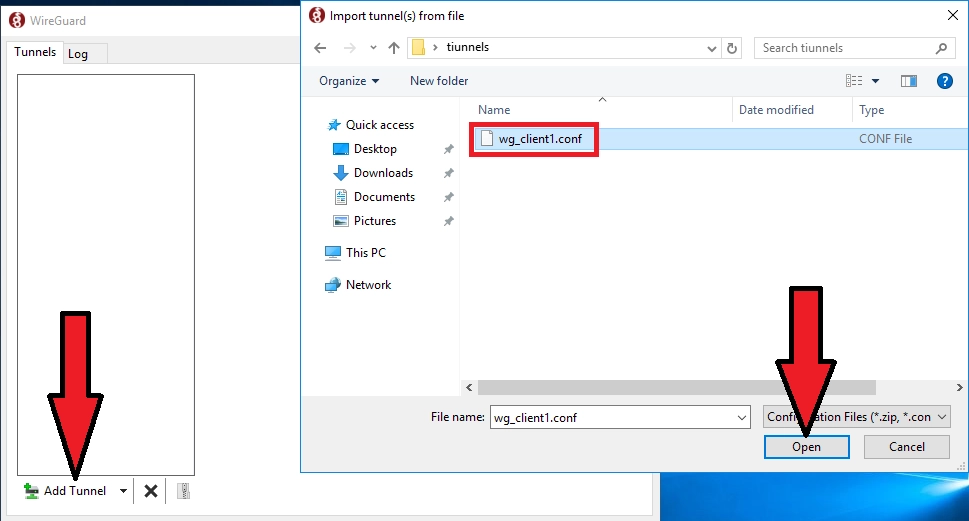

8) Na odjemalcu dodajte konfiguracijsko datoteko v WireGuard. Dodaj tunel→Izberite konfiguracijsko datoteko odjemalca->Odpri

Izberite konfiguracijo odjemalca in zaženite

S tem je konfiguracija prvega odjemalca zaključena. Ostale odjemalce konfigurirate na podoben način tako, da njihove podatke dodate v strežniško konfiguracijo (korak 4).

Preverjanje povezave

Po aktivaciji tunela lahko Windows prikaže stanje omrežnega vmesnika WireGuard kot "Ni dostopa do omrežja" ali "Ni dostopa do interneta" v Centru za omrežje in skupno rabo. To je normalno in pričakovano vedenje — Windows ne prepozna vmesnikov tunela VPN kot standardnih internetnih povezav. To stanje ne vpliva na delovanje tunela.

Za potrditev, da tunel WireGuard deluje pravilno:

1) Preverite stanje povezave v odjemalcu WireGuard. Aktiven tunel mora prikazovati stanje "Aktivno" s števci prenosa podatkov. Če se števci paketov povečujejo, tunel deluje.

2) Odprite ukazni poziv (cmd) in izvedite ping na notranji naslov IP strežnika WireGuard:

ping 10.0.0.1

Zamenjajte 10.0.0.1 z dejanskim naslovom IP strežnika WireGuard, konfiguriranim v koraku 2. Če prejmete odgovore, tunel deluje pravilno.

3) Če ste konfigurirali AllowedIPs = 0.0.0.0/0 (ves promet usmerjen skozi tunel), lahko preverite usmerjanje z:

tracert 8.8.8.8

Prvi skok mora biti naslov IP vašega strežnika WireGuard.

Razumevanje AllowedIPs

Parameter AllowedIPs v konfiguraciji odjemalca (korak 3) določa, kateri promet se usmerja skozi tunel WireGuard.

AllowedIPs = 0.0.0.0/0 — usmerja ves promet skozi tunel. Vse povezave, vključno z brskanjem po internetu, bodo potekale prek VPN. Uporabite to možnost za popolno zaščito prometa.

AllowedIPs = 10.0.0.0/24 — usmerja samo promet notranjega omrežja skozi tunel. Običajen internetni promet bo obšel VPN in uporabil privzeto povezavo. Uporabite to možnost za dostop do določenih omrežnih virov.

Določite lahko tudi več podomrežij, ločenih z vejicami, na primer: AllowedIPs = 10.0.0.0/24, 192.168.1.0/24

Odpravljanje težav

Tunel je aktiven, vendar ni povezave s strežnikom

– Preverite, ali so vrata WireGuard (npr. 51820) odprta v požarnem zidu tako na strani strežnika kot na strani odjemalca.

– Prepričajte se, da so javni ključi pravilno kopirani med konfiguracijama strežnika in odjemalca.

– Potrdite, da Endpoint v konfiguraciji odjemalca kaže na dejanski naslov IP strežnika, ne na naslov IP tunela WireGuard.

DNS po povezavi ne deluje

Dodajte strežnik DNS v konfiguracijo odjemalca:

[Interface] PrivateKey = ... Address = ... DNS = 8.8.8.8, 8.8.4.4

Števci paketov se ne povečujejo

To pomeni, da tunel ne prenaša podatkov. Preverite naslednje:

– AllowedIPs je pravilno konfiguriran na obeh straneh (strežnik in odjemalec).

– Naslovi IP WireGuard niso v konfliktu z obstoječim lokalnim omrežjem.

– ListenPort ni zaseden z drugo aplikacijo.

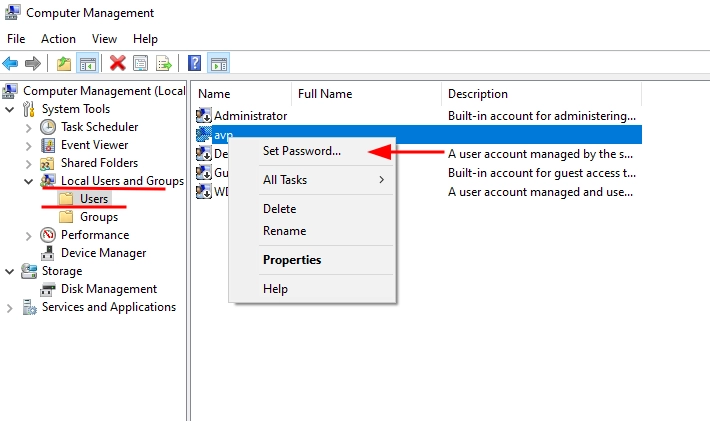

Samodejni zagon WireGuard po ponovnem zagonu strežnika.

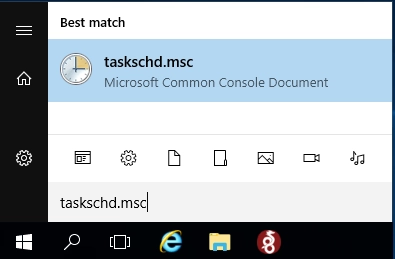

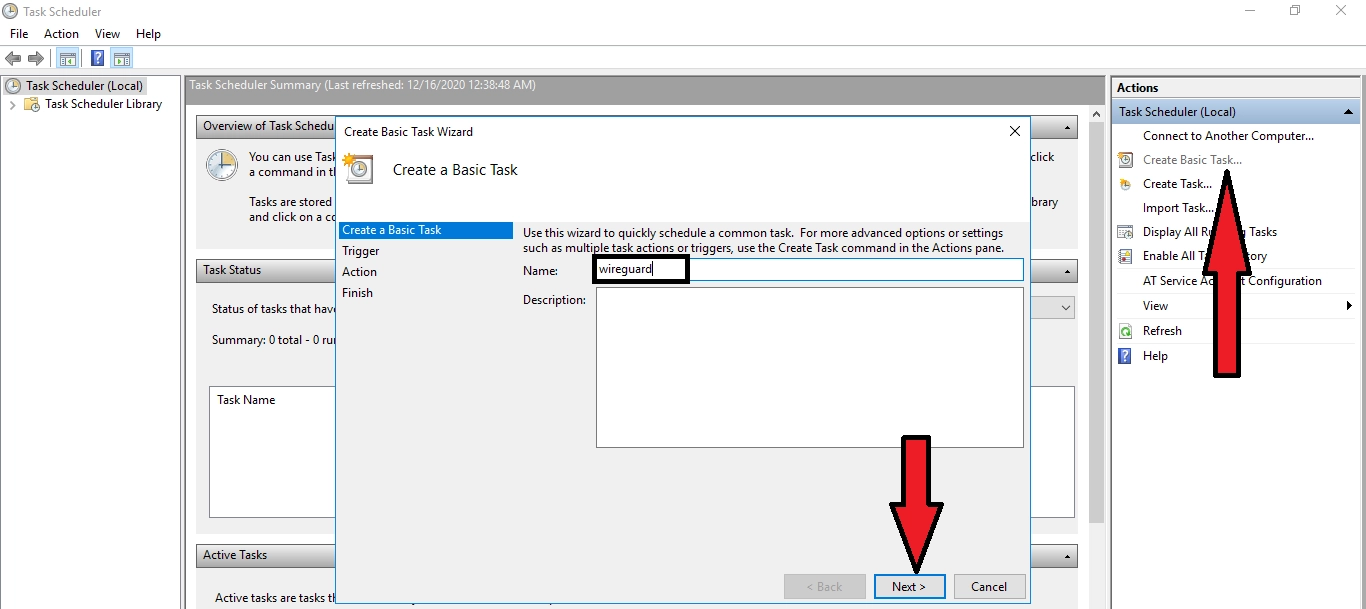

1) Dodajte zagonsko datoteko v samodejni zagon načrtovalnika opravil Windows: Start→taskschd.msc

Kliknite "Ustvari osnovno opravilo" → Vnesite ime opravila (npr. wireguard) → Naprej

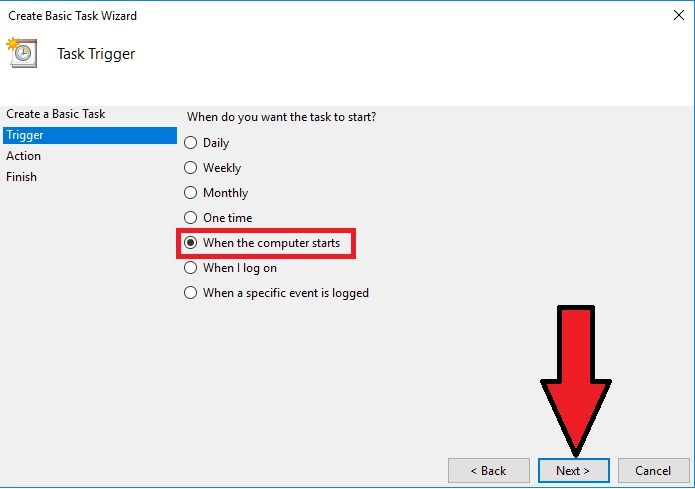

Izberite "Ob zagonu računalnika"→ Naprej

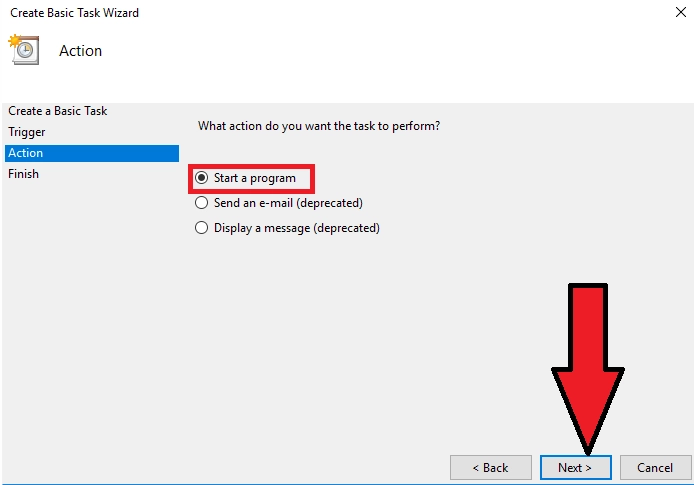

Izberite "Zaženi program"→ Naprej

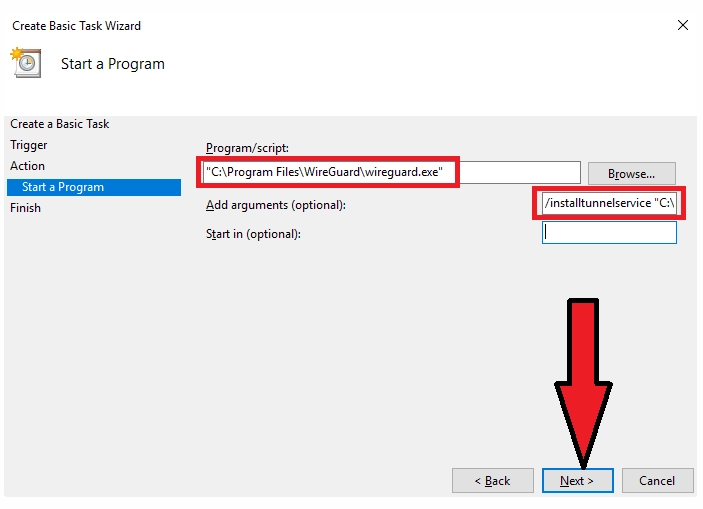

V polju "Program ali skript" izberite datoteko za zagon WireGuard (privzeto je to "C:\Program Files\WireGuard\wireguard.exe")

Dodajte argumente:

/installtunnelservice "C:\Program Files\WireGuard\wg_server.conf"

kjer:

C:\Program Files\WireGuard\wg_server.conf - lokacija konfiguracijske datoteke *.conf

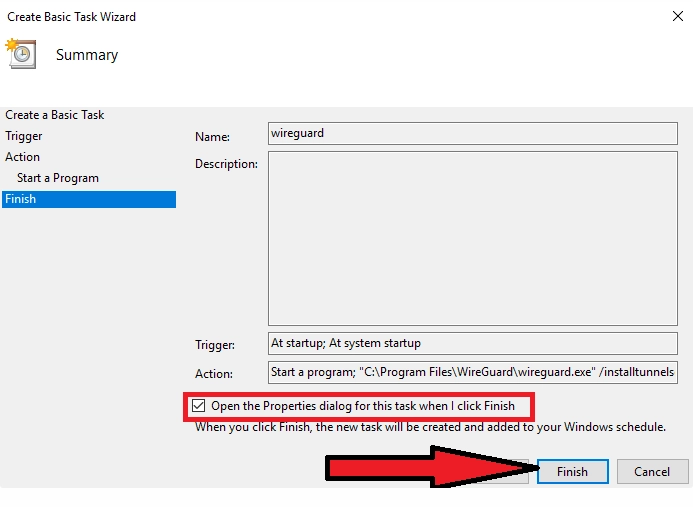

Označite "Odpri okno Lastnosti za to opravilo po kliku na 'Dokončaj'"→ Dokončaj

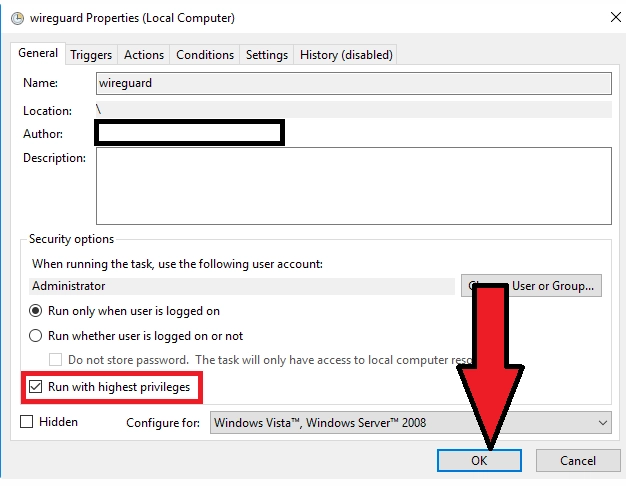

V odprtem oknu označite "Zaženi z najvišjimi pravicami"→V redu

Končano. Izvedite ponovni zagon, preverite