Content

Настройка Proxmox после установки

После установки Proxmox необходимо выполнить несколько важных действий.

Обновите систему до последней версии

По умолчанию ProxmoxVE получает обновления из платного репозитория Enterprise, обновления из которого доступны клиентам с платной подпиской. Чтобы получать последние обновления без подписки, необходимо отключить платный репозиторий и включить репозиторий без подписки. Если этого не сделать, apt будет сообщать об ошибке при обновлении источников пакетов.

1. Войдите в веб-интерфейс (https://server.ip.address:8006) или подключитесь к серверу по SSH.

Для примера воспользуемся веб-интерфейсом. Перейдите в консоль:

2. Отредактируйте файл конфигурации apt:

nano /etc/apt/sources.list.d/pve-enterprise.list

В этом файле есть только одна строка. Напишите перед ней символ"#", чтобы отключить возможность получения обновлений из платного репозитория:

#deb https://enterprise.proxmox.com stretch pve-enterprise

3. Нажмите Ctrl + X, чтобы выйти из редактора, ответив"Y" на вопрос системы о сохранении файла.

4. Подключите репозиторий без подписки. Для этого откройте файл для редактирования:

nano /etc/apt/sources.list

5. Добавьте строки в этот файл:

Для ProxmoxVE 7

deb http://download.proxmox.com/debian/pve bullseye pve-no-subscription

Для ProxmoxVE 8

deb http://download.proxmox.com/debian/pve bookworm pve-no-subscription deb http://security.debian.org/debian-security bookworm-security main contrib

6. Нажмите Ctrl + X для выхода из редактора, ответив "Y" на вопрос системы о сохранении файла.

7. Выполните команду для обновления списков пакетов и обновления системы:

apt update && apt upgrade -y

8. Перезапустите сервер после завершения обновления.

Подключение дополнительного диска

В Proxmox есть несколько вариантов подключения неиспользуемого диска. Один из самых быстрых способов - подключить диск как LVM, на котором можно хранить образы жестких дисков виртуальных машин и контейнеров.

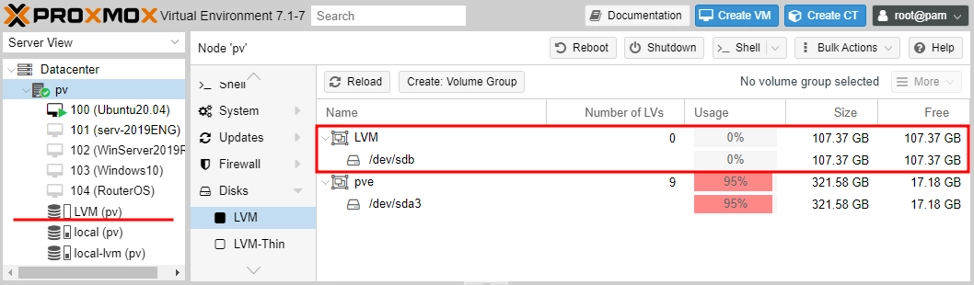

1. Проверьте наличие неиспользуемых дисков:

Один неиспользуемый диск /dev/sdb виден. Его можно инициализировать и использовать как LVM.

2. Перейдите в раздел Диски/LVM, нажмите кнопку Создать: LVM Volume Group, выберите диск и назовите хранилище.

LVM-раздел создан и может использоваться для размещения образов дисков виртуальных машин.

Позаботьтесь о безопасности

1.Откройте консоль сервера через веб-интерфейс или SSH.

2. Обновите источники пакетов:

apt update

3. Установите Fail2Ban:

apt install fail2ban

4. Откройте конфигурацию утилиты для редактирования:

nano /etc/fail2ban/jail.conf

5. Измените переменные bantime(количество секунд, в течение которых атакующий будет заблокирован) и maxretry(количество попыток ввода логина/пароля) для каждого отдельного сервиса.

6. Используйте сочетание клавиш Ctrl + X для выхода из редактора, ответив"Y" на вопрос системы о сохранении файла.

7. Перезапустите службу::

systemctl restart fail2ban

Вы можете проверить состояние утилиты, например, снять статистику блокировки с заблокированных IP-адресов, с которых были предприняты попытки перебора паролей SSH

. Все эти задачи можно выполнить с помощью одной простой команды:

fail2ban-client -v status sshd

Ответ утилиты будет выглядеть примерно так:

root@hypervisor:~# fail2ban-client -v status sshd INFO Loading configs for fail2ban under /etc/fail2ban INFO Loading files: ['/etc/fail2ban/fail2ban.conf'] INFO Loading files: ['/etc/fail2ban/fail2ban.conf'] INFO Using socket file /var/run/fail2ban/fail2ban.sock Status for the jail: sshd |- Filter | |- Currently failed: 3 | |- Total failed: 4249 | `- File list: /var/log/auth.log `- Actions |- Currently banned: 0 |- Total banned: 410 `- Banned IP list:

Если вы столкнулись с ошибкой "Error is fail2ban running?", убедитесь, что:

- Сервис запущен:

sudo systemctl start fail2ban. - Конфигурация корректна:

sudo fail2ban-client -d. - Логи доступны для чтения:

sudo chmod 644 /var/log/auth.log

Аналогичным образом можно закрыть веб-интерфейс от подобных атак, создав соответствующее правило. Пример такого правила для Fail2Ban можно найти в официальном руководстве. https://pve.proxmox.com/wiki/Fail2ban