Konfiguracja WireGuard Windows

Przed wykonaniem opisanych poleceń upewnij się, że korzystasz z najnowszej wersji WireGuard i masz uprawnienia administratora na swoim urządzeniu.

Konfiguracja

1) Pobierz aktualną wersję dla systemu Windows: https://www.wireguard.com/install/ i zainstaluj

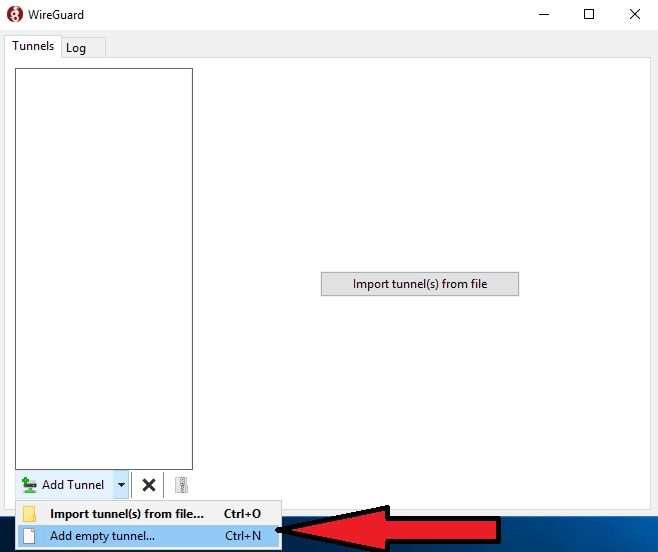

2) Uruchom C:\Program Files\WireGuard\wireguard.exe i dodaj pusty tunel (skonfigurujemy stronę serwera):

Dodaj tunel → Dodaj pusty tunel ...

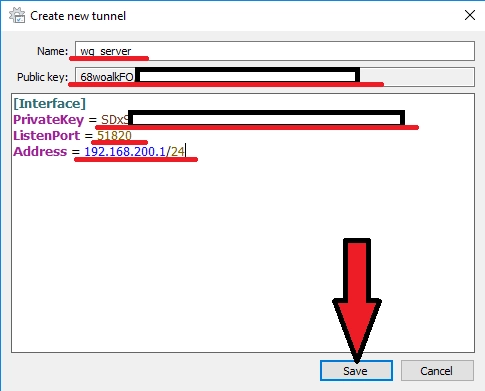

Rejestrujemy ustawienia:

Nazwa - nazwa połączenia sieciowego

Klucz publiczny - klucz publiczny serwera WireGuard (potrzebny do konfiguracji strony klienta)

[Interface] PrivateKey = # private key of WireGuard server ListenPort = # port that WireGuard will listen to Address = # desired IP address of WireGuard server

Skonfiguruj ustawienia interfejsu sieciowego dla serwera WireGuard. W oknie edytora tunelu (poniżej pola tekstowego konfiguracji) możesz opcjonalnie włączyć:

– Block untunneled traffic (kill-switch) — zapobiega omijaniu tunelu VPN przez ruch sieciowy

– Pre-shared key — dodatkowa warstwa bezpieczeństwa (opcjonalna)

Te ustawienia są opcjonalne, ale zalecane dla zwiększenia bezpieczeństwa.

3) Dodajemy kolejny pusty tunel (skonfigurujemy stronę klienta): Dodaj tunel → Dodaj pusty tunel

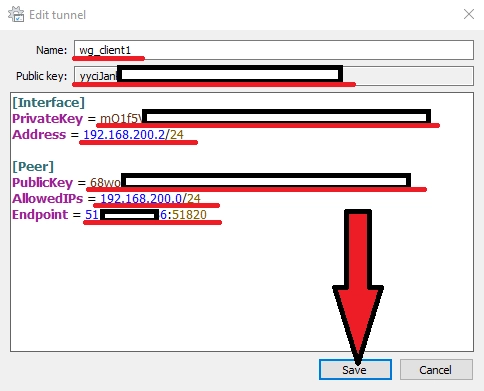

Rejestrujemy ustawienia:

Nazwa - nazwa połączenia sieciowego

Klucz publiczny - klucz publiczny klienta WireGuard (potrzebny do konfiguracji strony serwera)

[Interface] PrivateKey = # WireGuard client private key Address = # desired IP address of WireGuard client [Peer] PublicKey = # public key of the WireGuard server (from step 2) AllowedIPs = # specify the IP addresses for which you want to use the created WG tunnel (specifying the subnet 0.0.0.0/0 will allow you to route all traffic to the WG tunnel) Endpoint = # Server IP address (real, not WireGuard) and port that WireGuard server listens on (configured in step 2)

4) Teraz musimy dodać naszego klienta do części serwerowej WireGuard, w tym celu wracamy do kroku 2 i dodajemy jego konfigurację:

... [Peer] PublicKey = #WireGuard client public key (from step 3) AllowedIPs = #IP user address

5) Skonfigurujmy Zaporę systemu Windows dla WireGuard. W tym celu:

Tworzymy nową regułę dla ruchu przychodzącego:

- Otwórz "Windows Defender Firewall with Advanced Security" (Zapora systemu Windows z zabezpieczeniami zaawansowanymi).

- W lewym panelu wybierz "Inbound Rules" (Reguły przychodzące).

- Kliknij "New Rule..." (Nowa reguła).

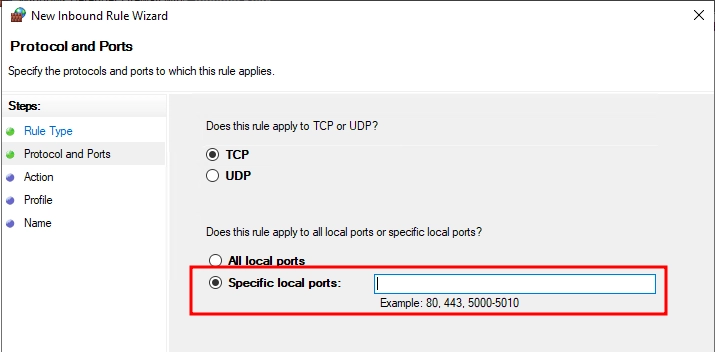

Określamy protokół (UDP) i porty (np. 51820):

- W oknie "New Inbound Rule Wizard" (Kreator nowej reguły przychodzącej) wybierz "Port" i kliknij "Next" (Dalej).

- W sekcji "Protocol and Ports" (Protokół i porty) skonfiguruj następujące elementy:

- Wybierz typ protokołu: "UDP".

- Określ konkretne porty lokalne (Specific local ports):

- Na przykład domyślny port WireGuard to 51820.

- Jeśli używasz wielu portów, wymień je oddzielone przecinkami (np.

51820, 51821).

- Kliknij "Next" (Dalej).

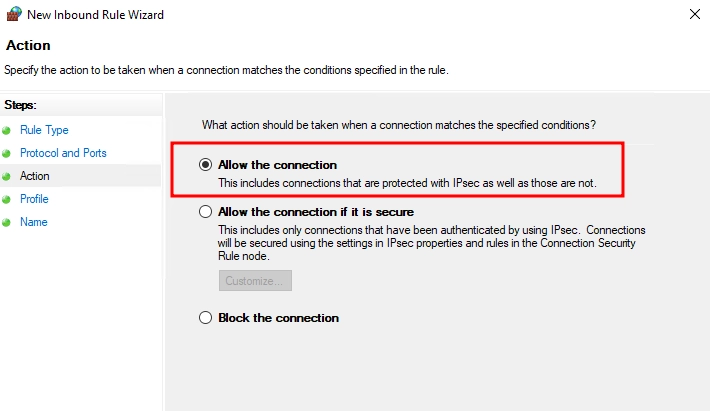

Zezwalamy na połączenia:

- W sekcji "Action" (Akcja) wybierz "Allow the connection" (Zezwól na połączenie).

- Kliknij "Next" (Dalej).

Zapisujemy regułę:

- Określ profile, do których będzie stosowana reguła:

- Domain (Domena).

- Private (Prywatny).

- Public (Publiczny).

- Kliknij "Next" (Dalej).

- Nadaj opisową nazwę nowej regule, na przykład: "WireGuard UDP 51820".

- Kliknij "Finish" (Zakończ).

Teraz Twoja zapora jest skonfigurowana tak, aby zezwalać na ruch przez określone porty WireGuard.

6) Teraz wystarczy wyeksportować pliki konfiguracyjne. Eksportuj wszystkie tunele do zip→Określ lokalizację eksportu→Zapisz

Następnie otwórz zapisane archiwum, w którym znajdą się konfiguracje wszystkich naszych tuneli.

Przekaż klientowi jego plik konfiguracyjny.

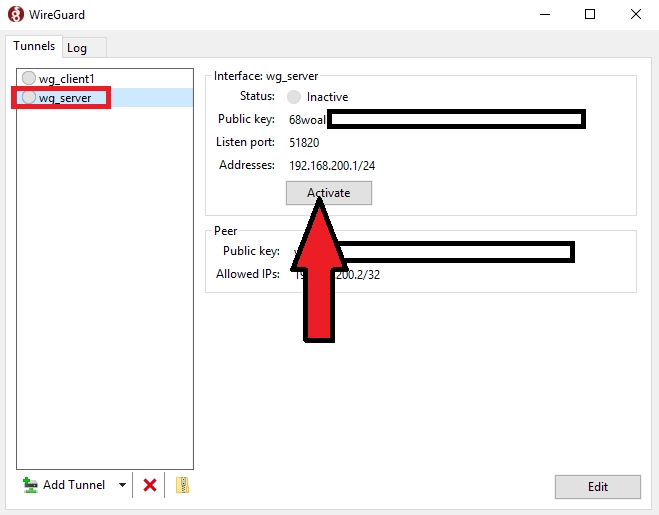

7) Na serwerze wybierz konfigurację serwera i uruchom program.

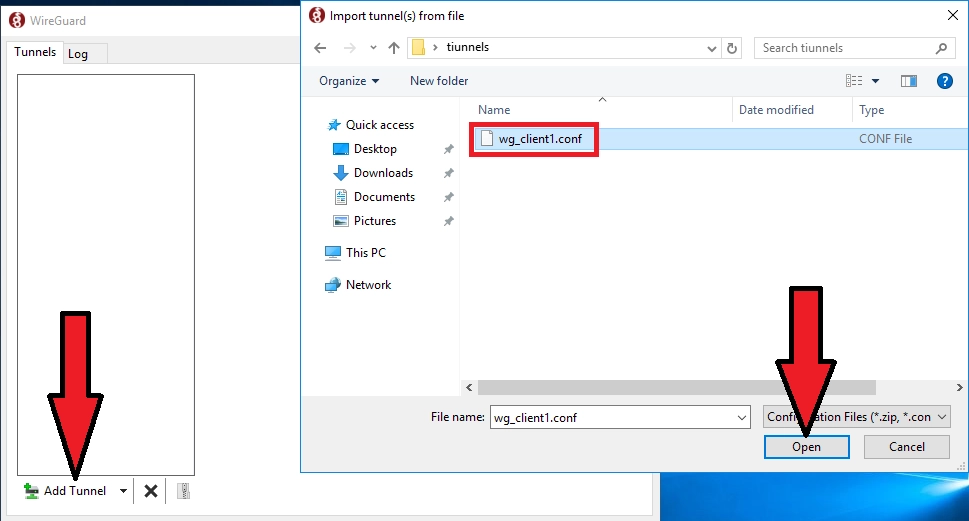

8) Na kliencie dodaj plik konfiguracyjny do WireGuard. Dodaj tunel→Wybierz plik konfiguracyjny klienta->Otwórz

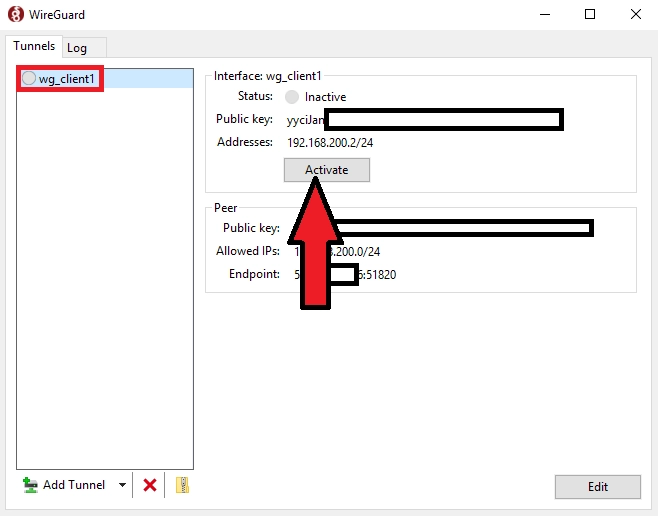

Wybierz konfigurację klienta i uruchom

To kończy konfigurację pierwszego klienta. Pozostałych klientów konfiguruje się w podobny sposób, dodając ich dane do konfiguracji serwera (krok 4).

Weryfikacja połączenia

Po aktywacji tunelu system Windows może wyświetlać status karty sieciowej WireGuard jako „Brak dostępu do sieci" lub „Brak dostępu do Internetu" w Centrum sieci i udostępniania. Jest to normalne i oczekiwane zachowanie — Windows nie rozpoznaje kart tunelu VPN jako standardowych połączeń internetowych. Ten status nie wpływa na funkcjonalność tunelu.

Aby potwierdzić, że tunel WireGuard działa poprawnie:

1) Sprawdź status połączenia w kliencie WireGuard. Aktywny tunel powinien wyświetlać status „Aktywny" z licznikami transferu danych. Jeśli liczniki pakietów rosną, tunel działa.

2) Otwórz Wiersz polecenia (cmd) i wykonaj ping na wewnętrzny adres IP serwera WireGuard:

ping 10.0.0.1

Zastąp 10.0.0.1 rzeczywistym adresem IP serwera WireGuard skonfigurowanym w kroku 2. Jeśli otrzymujesz odpowiedzi, tunel działa poprawnie.

3) Jeśli skonfigurowałeś AllowedIPs = 0.0.0.0/0 (cały ruch kierowany przez tunel), możesz zweryfikować routing za pomocą:

tracert 8.8.8.8

Pierwszy przeskok powinien być adresem IP Twojego serwera WireGuard.

Zrozumienie AllowedIPs

Parametr AllowedIPs w konfiguracji klienta (krok 3) określa, jaki ruch jest kierowany przez tunel WireGuard.

AllowedIPs = 0.0.0.0/0 — kieruje cały ruch przez tunel. Wszystkie połączenia, w tym przeglądanie Internetu, będą przechodzić przez VPN. Użyj tej opcji dla pełnej ochrony ruchu.

AllowedIPs = 10.0.0.0/24 — kieruje tylko ruch sieci wewnętrznej przez tunel. Zwykły ruch internetowy omija VPN i korzysta z domyślnego połączenia. Użyj tej opcji, aby uzyskać dostęp do określonych zasobów sieciowych.

Możesz także określić wiele podsieci oddzielonych przecinkami, na przykład: AllowedIPs = 10.0.0.0/24, 192.168.1.0/24

Rozwiązywanie problemów

Tunel jest aktywny, ale nie ma połączenia z serwerem

– Sprawdź, czy port WireGuard (np. 51820) jest otwarty w zaporze zarówno po stronie serwera, jak i klienta.

– Upewnij się, że klucze publiczne zostały poprawnie skopiowane między konfiguracjami serwera i klienta.

– Potwierdź, że Endpoint w konfiguracji klienta wskazuje na rzeczywisty adres IP serwera, a nie na adres IP tunelu WireGuard.

DNS nie działa po połączeniu

Dodaj serwer DNS do konfiguracji klienta:

[Interface] PrivateKey = ... Address = ... DNS = 8.8.8.8, 8.8.4.4

Liczniki pakietów nie rosną

Oznacza to, że tunel nie przesyła danych. Sprawdź następujące elementy:

– AllowedIPs jest poprawnie skonfigurowany po obu stronach (serwer i klient).

– Adresy IP WireGuard nie kolidują z istniejącą siecią lokalną.

– ListenPort nie jest zajęty przez inną aplikację.

Automatyczne uruchamianie WireGuard po ponownym uruchomieniu serwera.

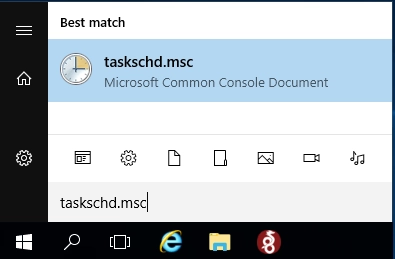

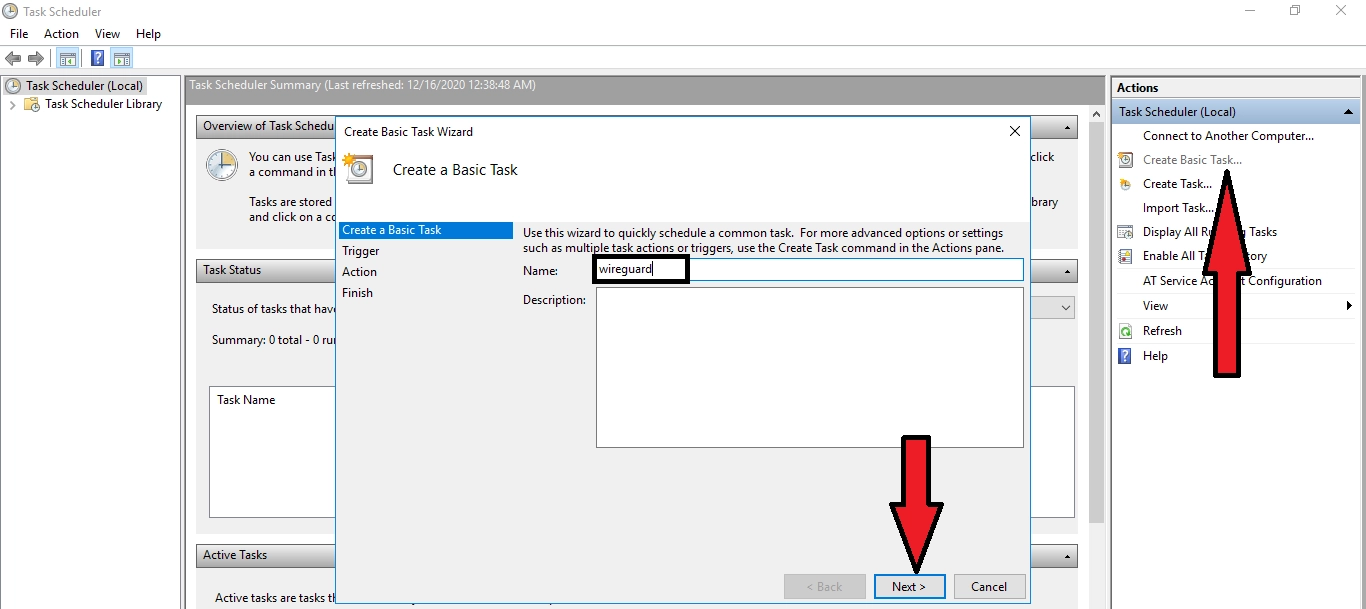

1) Dodaj plik startowy do autostartu Harmonogramu zadań systemu Windows: Start→taskschd.msc

Kliknij "Utwórz zadanie podstawowe" → Wprowadź nazwę zadania (np. wireguard) → Dalej

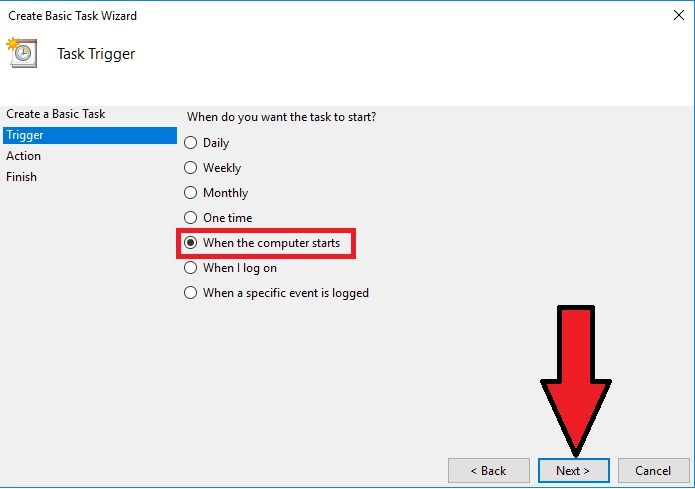

Wybierz "Podczas uruchamiania komputera"→ Dalej

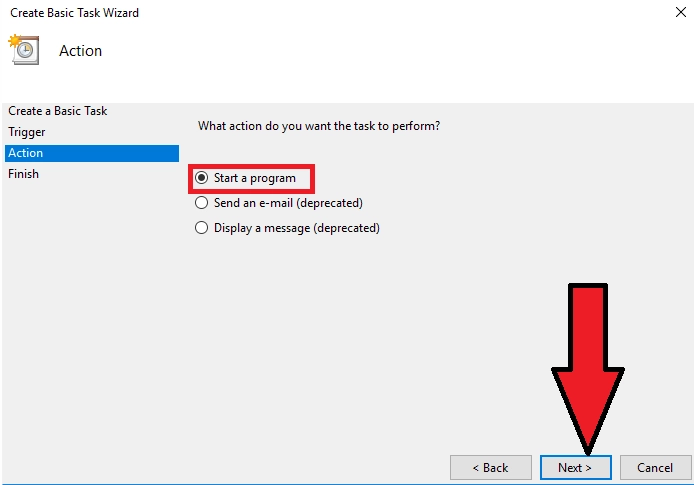

Wybierz "Uruchom program"→ Dalej

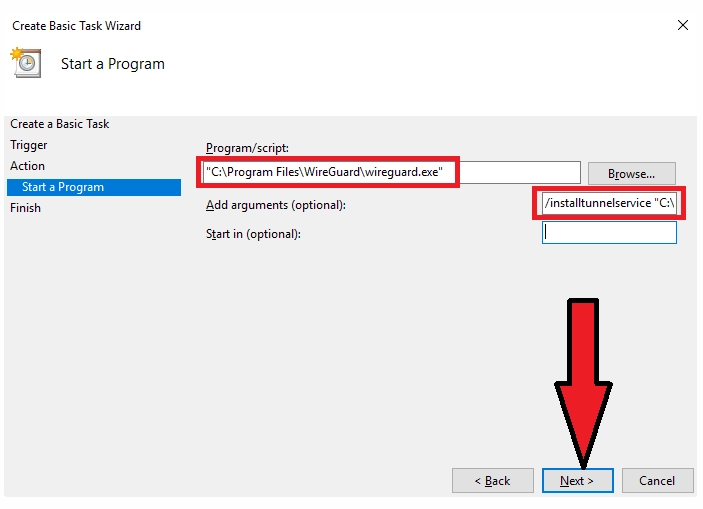

W polu "Program lub skrypt" wybierz plik do uruchomienia WireGuard (domyślnie jest to "C:\Program Files\WireGuard\wireguard.exe")

Dodaj argumenty:

/installtunnelservice "C:\Program Files\WireGuard\wg_server.conf"

gdzie:

C:\Program Files\WireGuard\wg_server.conf - lokalizacja pliku konfiguracyjnego *.conf

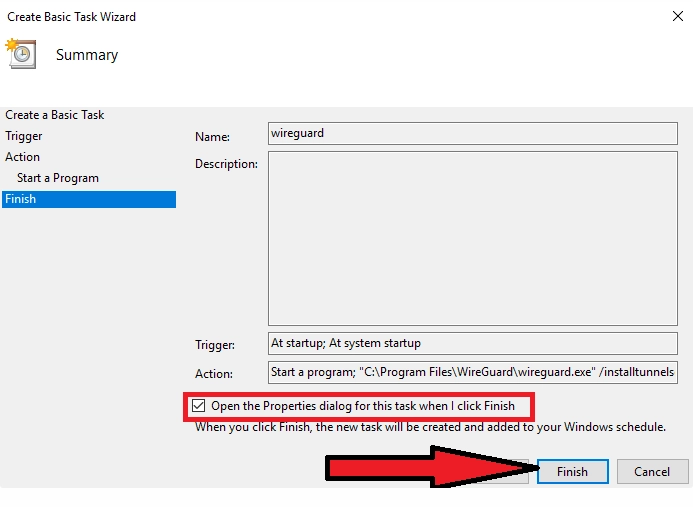

Zaznacz "Otwórz okno Właściwości tego zadania po kliknięciu 'Zakończ'"→ Zakończ

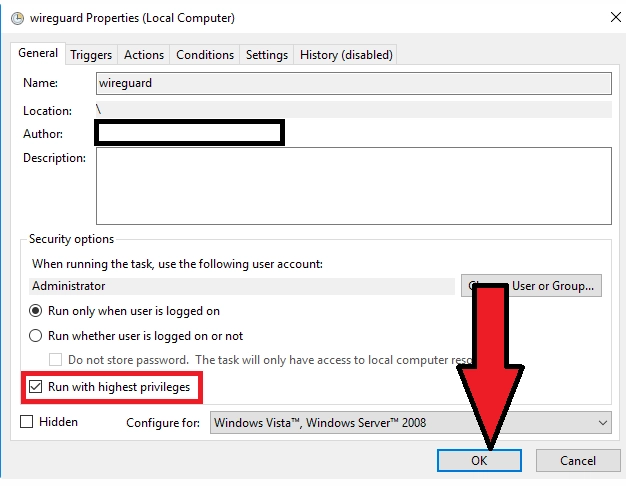

W otwartym oknie zaznacz "Uruchom z najwyższymi uprawnieniami"→OK

Gotowe. Uruchom ponownie komputer, sprawdź