Postavljanje WireGuarda na Windows

Prije izvršavanja opisanih naredbi provjerite koristite li najnoviju verziju WireGuarda i imate li administratorska prava na svom uređaju.

Postavljanje

1) Preuzmite trenutnu verziju za Windows: https://www.wireguard.com/install/ i instalirajte

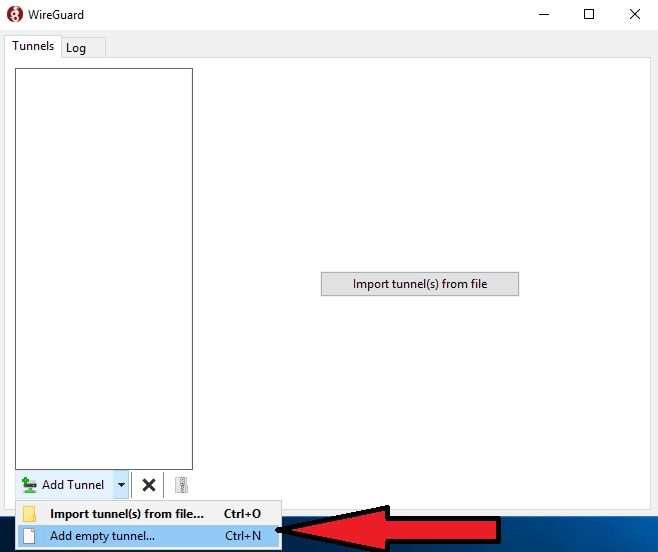

2) Pokrenite C:\Program Files\WireGuard\wireguard.exe i dodajte prazan tunel (konfigurirat ćemo poslužiteljsku stranu):

Dodaj tunel → Dodaj prazan tunel ...

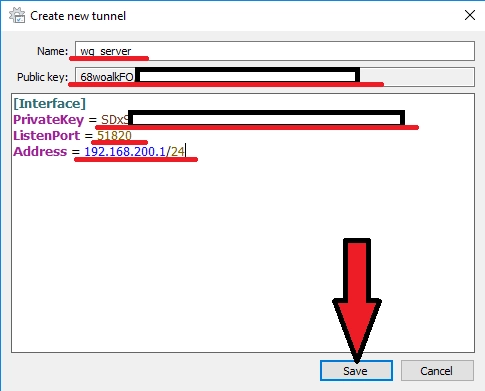

Registriramo postavke:

Name - naziv mrežne veze

Public key - javni ključ WireGuard poslužitelja (potreban za konfiguraciju klijentske strane)

[Interface] PrivateKey = # private key of WireGuard server ListenPort = # port that WireGuard will listen to Address = # desired IP address of WireGuard server

Konfigurirajte postavke mrežnog sučelja za WireGuard poslužitelj. U prozoru uređivača tunela (ispod tekstualnog polja konfiguracije) možete opcionalno omogućiti:

– Block untunneled traffic (kill-switch) — sprječava promet da zaobiđe VPN tunel

– Pre-shared key — dodatni sloj sigurnosti (opcionalno)

Ove postavke su opcionalne, ali se preporučuju za poboljšanu sigurnost.

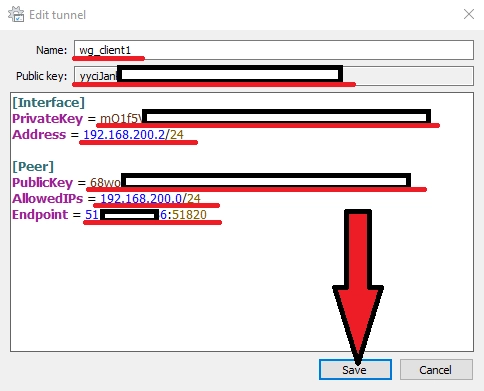

3) Dodajemo još jedan prazan tunel (konfigurirat ćemo klijentsku stranu): Dodaj tunel → Dodaj prazan tunel

Registriramo postavke:

Name - naziv mrežne veze

Public key - javni ključ WireGuard klijenta (potreban za konfiguraciju poslužiteljske strane)

[Interface] PrivateKey = # WireGuard client private key Address = # desired IP address of WireGuard client [Peer] PublicKey = # public key of the WireGuard server (from step 2) AllowedIPs = # specify the IP addresses for which you want to use the created WG tunnel (specifying the subnet 0.0.0.0/0 will allow you to route all traffic to the WG tunnel) Endpoint = # Server IP address (real, not WireGuard) and port that WireGuard server listens on (configured in step 2)

4) Sada trebamo dodati našeg klijenta u poslužiteljski dio WireGuarda; za to se vraćamo na korak 2 i dodajemo njegovu konfiguraciju:

... [Peer] PublicKey = #WireGuard client public key (from step 3) AllowedIPs = #IP user address

5) Konfigurirajmo Windows vatrozid za WireGuard. Za to:

Stvaramo novo pravilo za dolazni promet:

- Otvorite "Windows Defender Firewall with Advanced Security" (Windows Defender vatrozid s naprednom sigurnošću).

- U lijevom oknu odaberite "Inbound Rules" (Pravila za dolazni promet).

- Kliknite "New Rule..." (Novo pravilo).

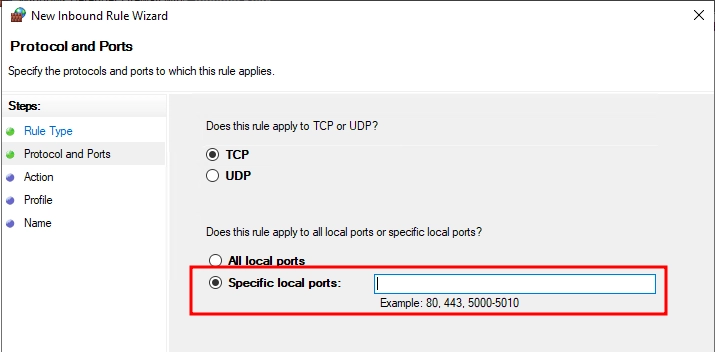

Određujemo protokol (UDP) i portove (npr. 51820):

- U prozoru "New Inbound Rule Wizard" (Čarobnjak za novo pravilo) odaberite "Port" i kliknite "Next" (Dalje).

- U odjeljku "Protocol and Ports" (Protokol i portovi) konfigurirajte sljedeće:

- Odaberite vrstu protokola: "UDP".

- Navedite specifične lokalne portove (Specific local ports):

- Na primjer, zadani port WireGuarda je 51820.

- Ako se koristi više portova, navedite ih odvojene zarezima (npr.

51820, 51821).

- Kliknite "Next" (Dalje).

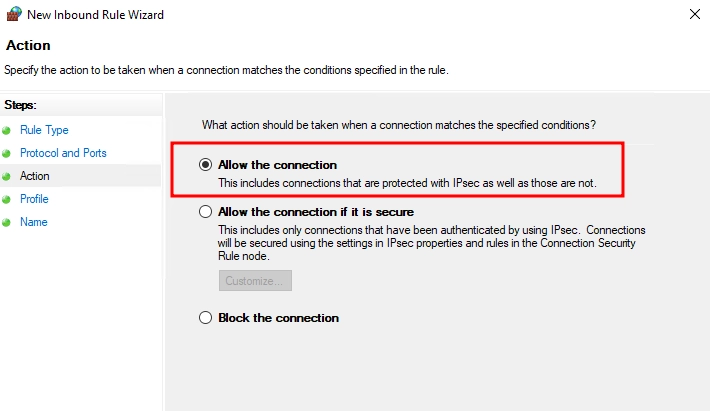

Dopuštamo veze:

- U odjeljku "Action" (Radnja) odaberite "Allow the connection" (Dopusti vezu).

- Kliknite "Next" (Dalje).

Spremamo pravilo:

- Odredite profile na koje će se pravilo primjenjivati:

- Domain (Domena).

- Private (Privatno).

- Public (Javno).

- Kliknite "Next" (Dalje).

- Dodijelite opisni naziv novom pravilu, na primjer: "WireGuard UDP 51820".

- Kliknite "Finish" (Završi).

Sada je vaš vatrozid konfiguriran za dopuštanje prometa kroz navedene WireGuard portove.

6) Sada je dovoljno izvesti konfiguracijske datoteke. Izvezi sve tunele u zip→Odredi lokaciju za izvoz→Spremi

Zatim otvorite spremljenu arhivu u kojoj će se nalaziti konfiguracije svih naših tunela.

Predajte klijentu njegovu konfiguracijsku datoteku.

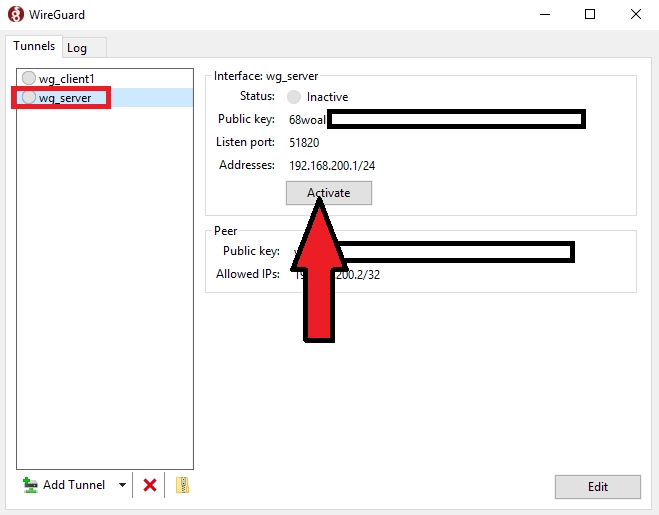

7) Na poslužitelju odaberite konfiguraciju poslužitelja i pokrenite program.

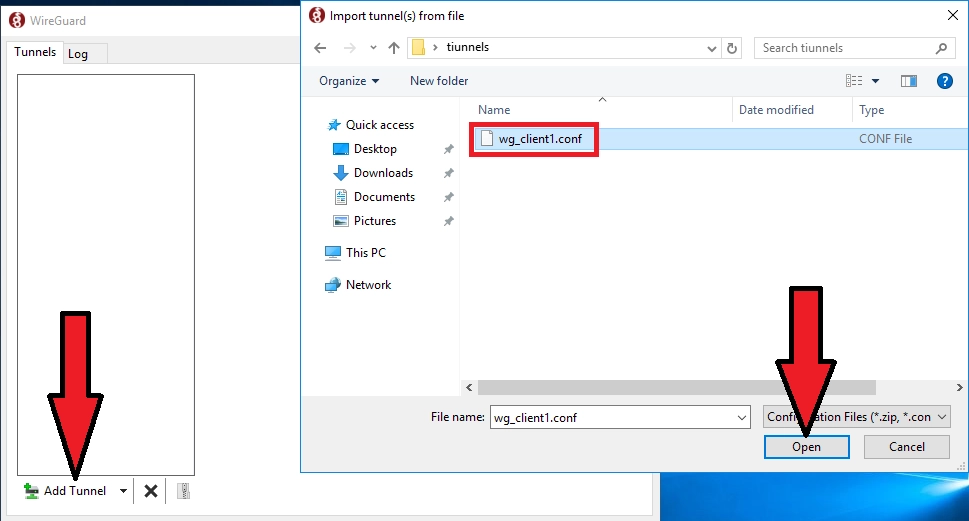

8) Na klijentu dodajte konfiguracijsku datoteku u WireGuard. Dodaj tunel→Odaberi konfiguracijsku datoteku klijenta->Otvori

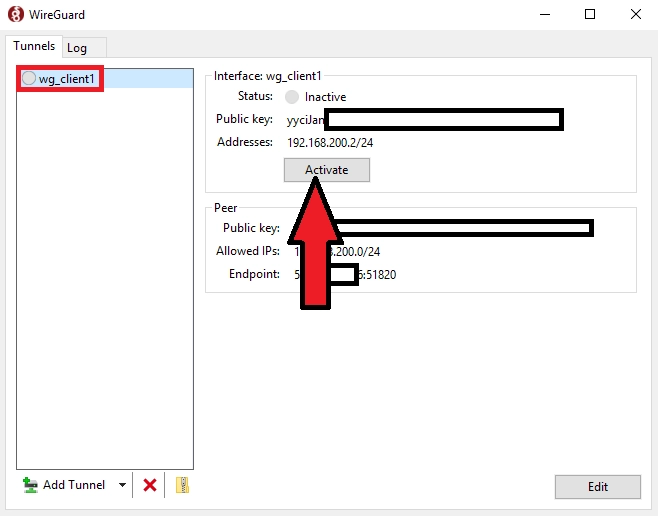

Odaberite konfiguraciju klijenta i pokrenite

Time je konfiguracija prvog klijenta završena. Ostali klijenti se konfiguriraju na sličan način dodavanjem njihovih podataka u konfiguraciju poslužitelja (korak 4).

Provjera veze

Nakon aktivacije tunela, Windows može prikazati status WireGuard mrežnog adaptera kao "Nema pristupa mreži" ili "Nema pristupa Internetu" u Centru za mrežu i dijeljenje. To je normalno i očekivano ponašanje — Windows ne prepoznaje adaptere VPN tunela kao standardne internetske veze. Ovaj status ne utječe na funkcionalnost tunela.

Za potvrdu da WireGuard tunel radi ispravno:

1) Provjerite status veze u WireGuard klijentu. Aktivni tunel treba prikazivati status "Aktivan" s brojačima prijenosa podataka. Ako se brojači paketa povećavaju, tunel radi.

2) Otvorite naredbeni redak (cmd) i izvršite ping na internu IP adresu WireGuard poslužitelja:

ping 10.0.0.1

Zamijenite 10.0.0.1 stvarnom IP adresom WireGuard poslužitelja konfiguriranom u koraku 2. Ako primate odgovore, tunel radi ispravno.

3) Ako ste konfigurirali AllowedIPs = 0.0.0.0/0 (sav promet usmjeren kroz tunel), možete provjeriti usmjeravanje s:

tracert 8.8.8.8

Prvi skok trebao bi biti IP adresa vašeg WireGuard poslužitelja.

Razumijevanje AllowedIPs

Parametar AllowedIPs u konfiguraciji klijenta (korak 3) određuje koji promet se usmjerava kroz WireGuard tunel.

AllowedIPs = 0.0.0.0/0 — usmjerava sav promet kroz tunel. Sve veze, uključujući pregledavanje interneta, ići će kroz VPN. Koristite ovu opciju za potpunu zaštitu prometa.

AllowedIPs = 10.0.0.0/24 — usmjerava samo promet interne mreže kroz tunel. Redovni internetski promet zaobilazi VPN i koristi zadanu vezu. Koristite ovu opciju za pristup određenim mrežnim resursima.

Također možete navesti više podmreža odvojenih zarezima, na primjer: AllowedIPs = 10.0.0.0/24, 192.168.1.0/24

Rješavanje problema

Tunel je aktivan, ali nema veze s poslužiteljem

– Provjerite je li port WireGuarda (npr. 51820) otvoren u vatrozidu i na strani poslužitelja i na strani klijenta.

– Uvjerite se da su javni ključevi ispravno kopirani između konfiguracija poslužitelja i klijenta.

– Potvrdite da Endpoint u konfiguraciji klijenta pokazuje na stvarnu IP adresu poslužitelja, a ne na IP adresu WireGuard tunela.

DNS ne radi nakon povezivanja

Dodajte DNS poslužitelj u konfiguraciju klijenta:

[Interface] PrivateKey = ... Address = ... DNS = 8.8.8.8, 8.8.4.4

Brojači paketa se ne povećavaju

To znači da tunel ne prenosi podatke. Provjerite sljedeće:

– AllowedIPs je ispravno konfiguriran na obje strane (poslužitelj i klijent).

– IP adrese WireGuarda nisu u sukobu s postojećom lokalnom mrežom.

– ListenPort nije zauzet drugom aplikacijom.

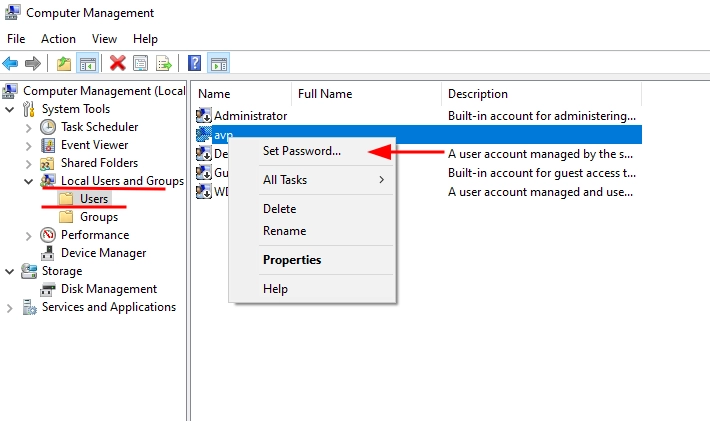

Automatsko pokretanje WireGuarda nakon ponovnog pokretanja poslužitelja.

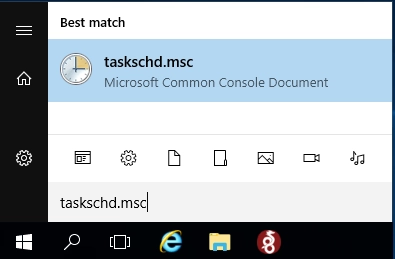

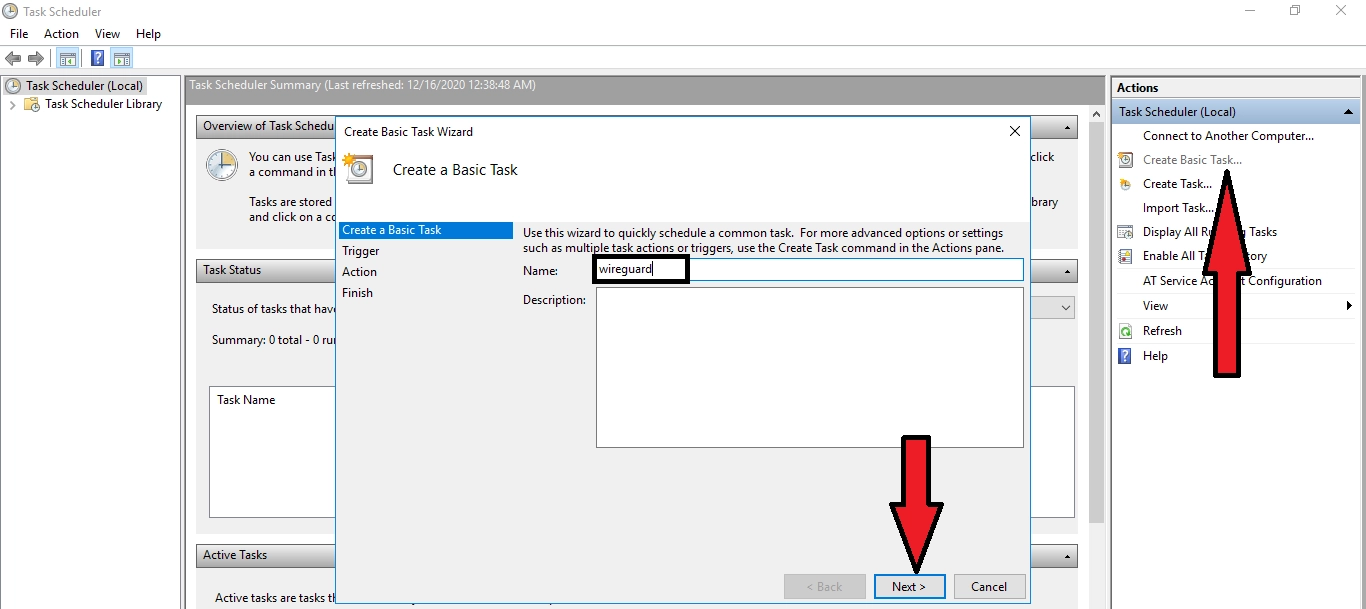

1) Dodajte datoteku za pokretanje u automatsko pokretanje Windows planera zadataka: Start→taskschd.msc

Kliknite "Stvori osnovni zadatak" → Unesite naziv zadatka (npr. wireguard) → Dalje

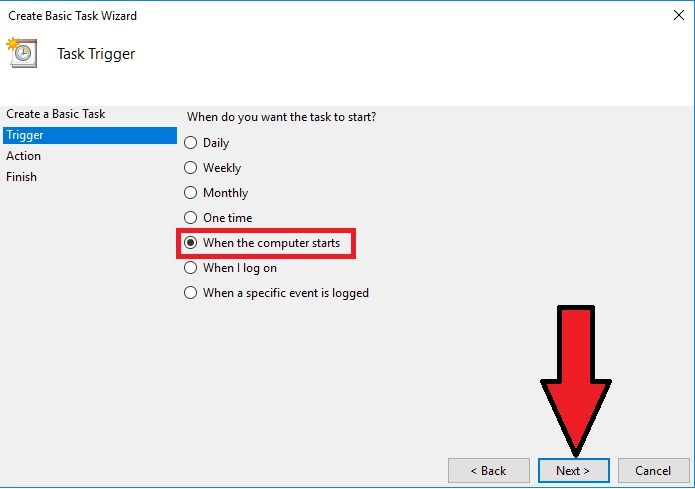

Odaberite "Prilikom pokretanja računala"→ Dalje

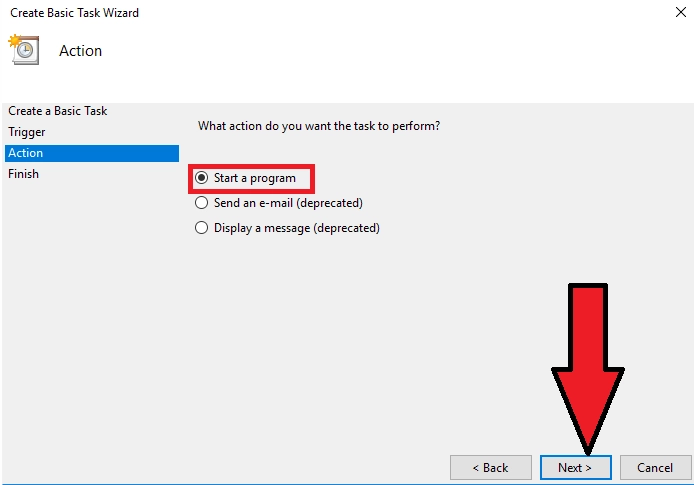

Odaberite "Pokreni program"→ Dalje

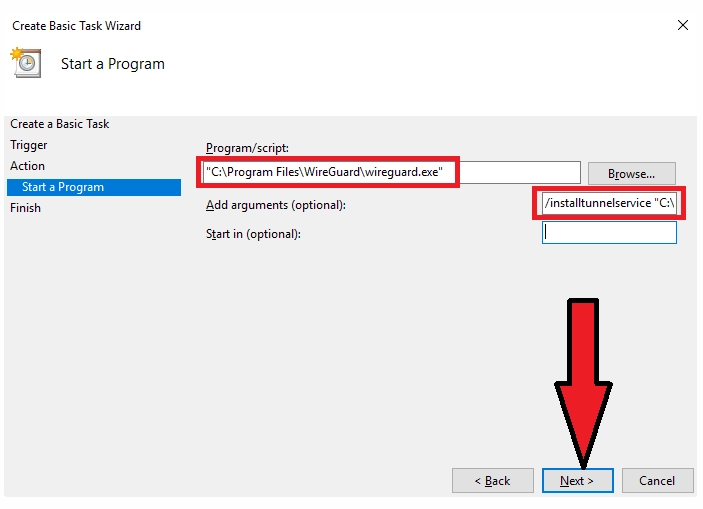

U polju "Program ili skripta" odaberite datoteku za pokretanje WireGuarda (zadano je "C:\Program Files\WireGuard\wireguard.exe")

Dodajte argumente:

/installtunnelservice "C:\Program Files\WireGuard\wg_server.conf"

gdje:

C:\Program Files\WireGuard\wg_server.conf - lokacija konfiguracijske datoteke *.conf

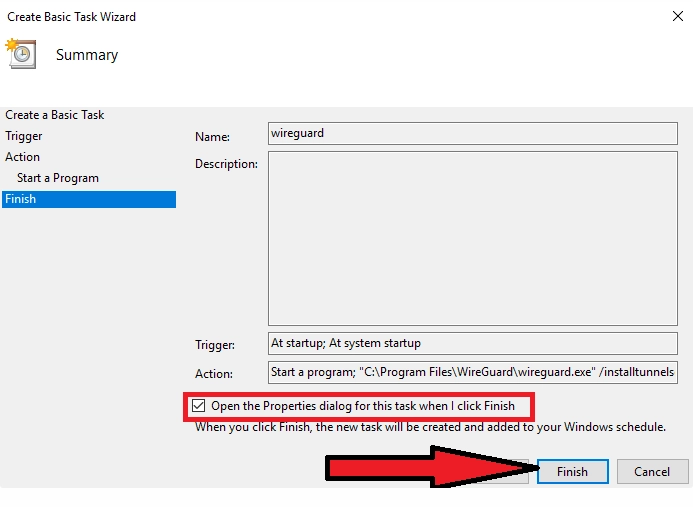

Označite "Otvori prozor Svojstva za ovaj zadatak nakon klika na 'Završi'"→ Završi

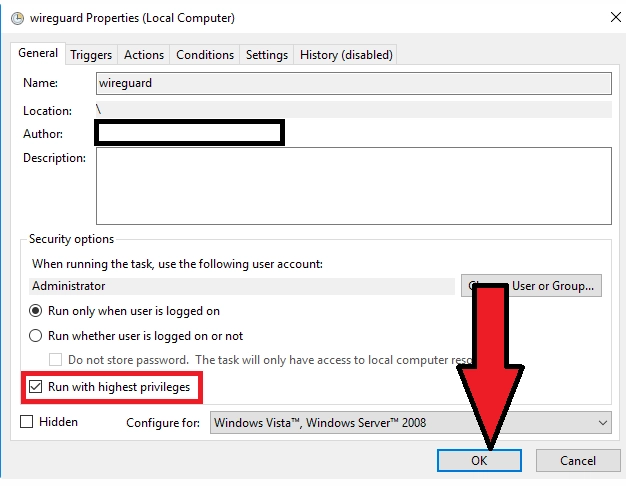

U prozoru koji se otvori označite "Pokreni s najvišim privilegijama"→U redu

Gotovo. Izvršite ponovno pokretanje, provjerite