WireGuard Windows setup

Avant d'exécuter les commandes décrites, assurez-vous d'utiliser la dernière version de WireGuard et de disposer des droits d'administrateur sur votre appareil.

Installation

1) Téléchargez la version actuelle pour Windows : https://www.wireguard.com/install/ et installez-la

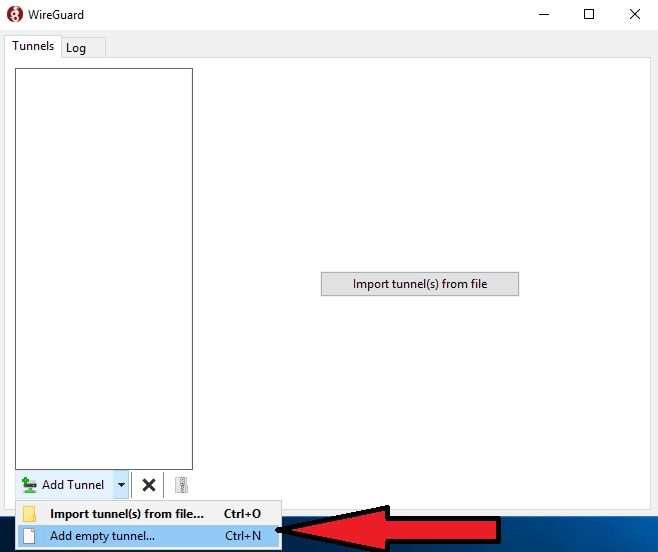

2) Exécutez C:\Program Files\WireGuard\wireguard.exe et ajoutez un tunnel vide (nous allons configurer le côté serveur) :

Ajouter un tunnel → Ajouter un tunnel vide ...

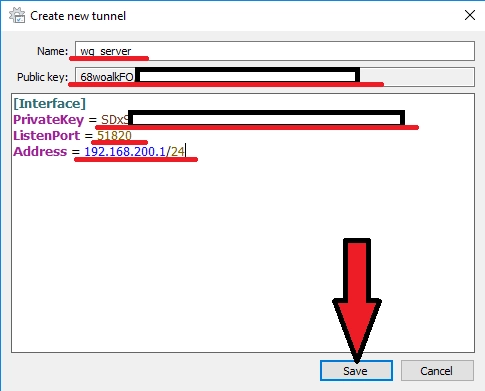

Nous enregistrons les paramètres :

Name - le nom de la connexion réseau

Public key - clé publique du serveur WireGuard (nécessaire pour configurer le côté client)

[Interface] PrivateKey = # private key of WireGuard server ListenPort = # port that WireGuard will listen to Address = # desired IP address of WireGuard server

Configurez les paramètres de l'interface réseau pour le serveur WireGuard. Dans la fenêtre de l'éditeur de tunnel (sous le champ de texte de configuration), vous pouvez optionnellement activer :

– Block untunneled traffic (kill-switch) — empêche le trafic de contourner le tunnel VPN

– Pre-shared key — une couche de sécurité supplémentaire (optionnel)

Ces paramètres sont optionnels mais recommandés pour une sécurité renforcée.

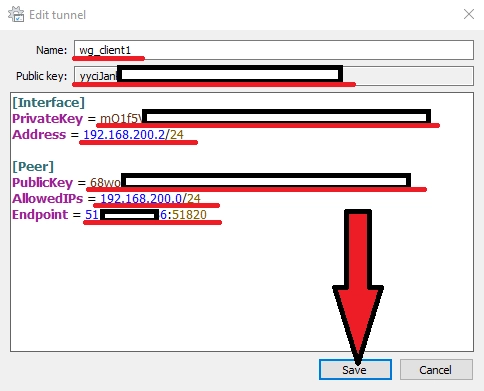

3) Ajoutons un autre tunnel vide (nous allons configurer le côté client) : Ajouter un tunnel → Ajouter un tunnel vide

Nous enregistrons les paramètres :

Name - le nom de la connexion réseau

Public key - la clé publique du client WireGuard (nécessaire pour configurer le côté serveur)

[Interface] PrivateKey = # WireGuard client private key Address = # desired IP address of WireGuard client [Peer] PublicKey = # public key of the WireGuard server (from step 2) AllowedIPs = # specify the IP addresses for which you want to use the created WG tunnel (specifying the subnet 0.0.0.0/0 will allow you to route all traffic to the WG tunnel) Endpoint = # Server IP address (real, not WireGuard) and port that WireGuard server listens on (configured in step 2)

4) Maintenant, nous devons ajouter notre client à la partie serveur de WireGuard ; pour cela, revenons à l'étape 2 et ajoutons sa configuration :

... [Peer] PublicKey = #WireGuard client public key (from step 3) AllowedIPs = #IP user address

5) Configurons le pare-feu Windows pour WireGuard. Pour ce faire :

Créons une nouvelle règle pour le trafic entrant :

- Ouvrez "Windows Defender Firewall with Advanced Security" (Pare-feu Windows Defender avec sécurité avancée).

- Dans le panneau de gauche, sélectionnez "Inbound Rules" (Règles de trafic entrant).

- Cliquez sur "New Rule..." (Nouvelle règle).

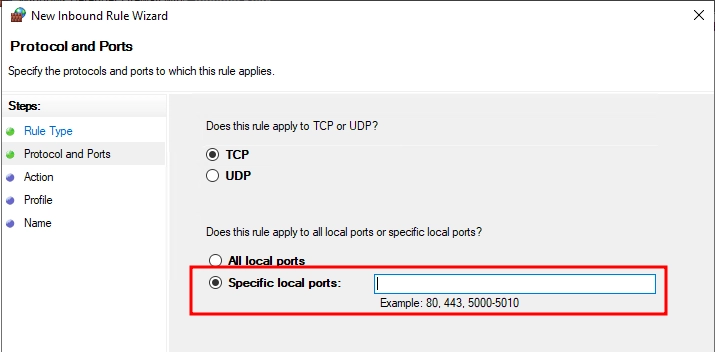

Spécifions le protocole (UDP) et les ports (par exemple, 51820) :

- Dans la fenêtre "New Inbound Rule Wizard" (Assistant nouvelle règle de trafic entrant), sélectionnez "Port" et cliquez sur "Next" (Suivant).

- Dans la section "Protocol and Ports" (Protocole et ports), configurez les éléments suivants :

- Sélectionnez le type de protocole : "UDP".

- Spécifiez les ports locaux spécifiques (Specific local ports) :

- Par exemple, le port par défaut de WireGuard est 51820.

- Si plusieurs ports sont utilisés, listez-les séparés par des virgules (par exemple :

51820, 51821).

- Cliquez sur "Next" (Suivant).

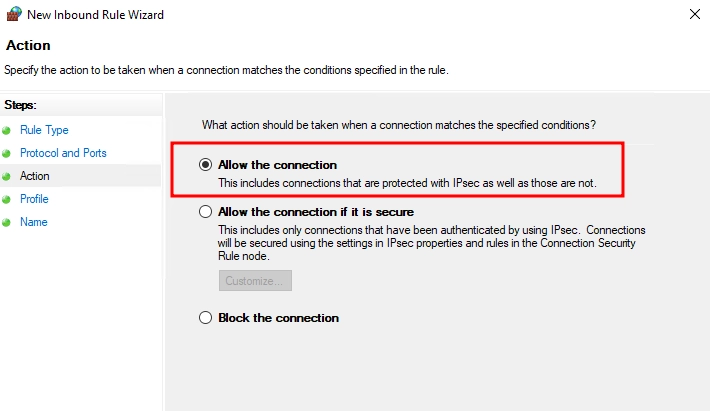

Autorisons les connexions :

- Dans la section "Action", sélectionnez "Allow the connection" (Autoriser la connexion).

- Cliquez sur "Next" (Suivant).

Enregistrons la règle :

- Spécifiez les profils auxquels la règle s'appliquera :

- Domain (Domaine).

- Private (Privé).

- Public.

- Cliquez sur "Next" (Suivant).

- Attribuez un nom descriptif à la nouvelle règle, par exemple : "WireGuard UDP 51820".

- Cliquez sur "Finish" (Terminer).

Votre pare-feu est maintenant configuré pour autoriser le trafic via les ports WireGuard spécifiés.

6) Il suffit maintenant d'exporter les fichiers de configuration. Exporter tous les tunnels en zip→Spécifier l'emplacement d'exportation→Enregistrer

Ensuite, ouvrez l'archive enregistrée, elle contiendra les configurations de tous nos tunnels.

Remettez au client son fichier de configuration.

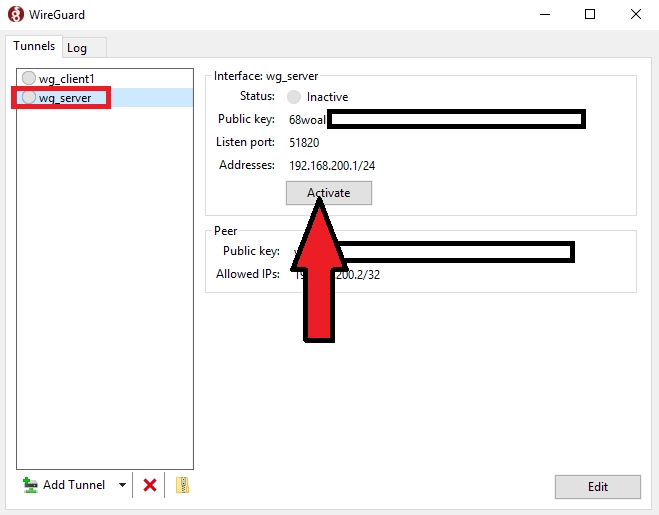

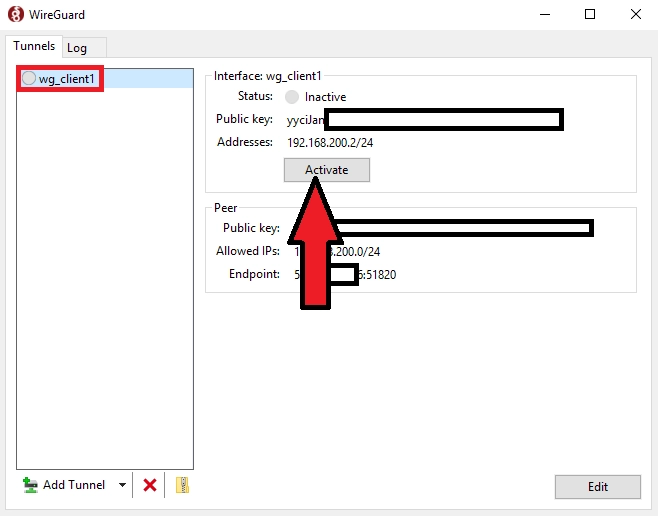

7) Sur le serveur, sélectionnez la configuration du serveur et lancez le programme.

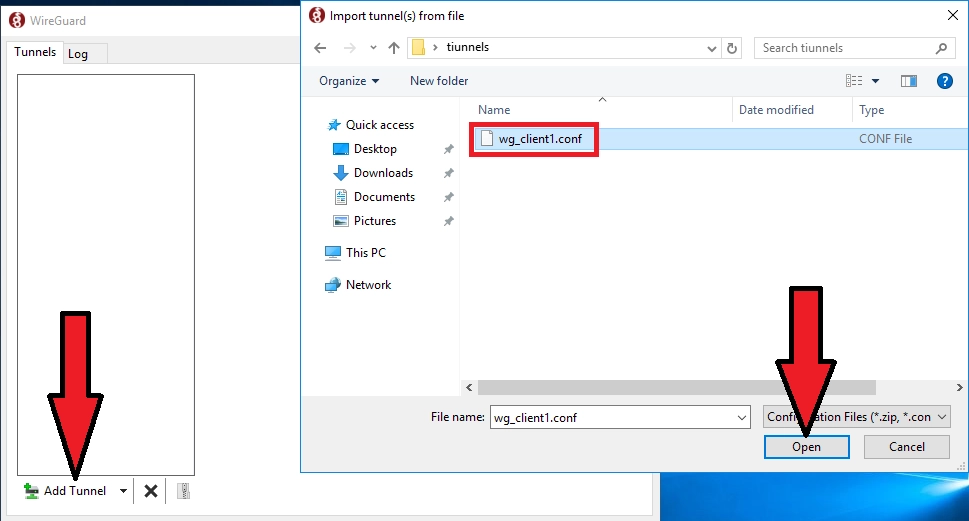

8) Sur le client, ajoutez le fichier de configuration à WireGuard. Ajouter un tunnel→Sélectionner le fichier de configuration du client->Ouvrir

Sélectionnez la configuration du client et lancez

La configuration du premier client est terminée. Les autres clients sont configurés de manière similaire en ajoutant leurs données à la configuration du serveur (étape 4).

Vérification de la connexion

Après l'activation du tunnel, Windows peut afficher l'état de l'adaptateur réseau WireGuard comme "Pas d'accès au réseau" ou "Pas d'accès Internet" dans le Centre Réseau et partage. Il s'agit d'un comportement normal et attendu — Windows ne reconnaît pas les adaptateurs de tunnel VPN comme des connexions Internet standard. Cet état n'affecte pas le fonctionnement du tunnel.

Pour confirmer que le tunnel WireGuard fonctionne correctement :

1) Vérifiez l'état de la connexion dans le client WireGuard. Un tunnel actif doit afficher l'état "Actif" avec des compteurs de transfert de données. Si les compteurs de paquets augmentent, le tunnel fonctionne.

2) Ouvrez l'Invite de commandes (cmd) et effectuez un ping vers l'adresse IP interne du serveur WireGuard :

ping 10.0.0.1

Remplacez 10.0.0.1 par l'adresse IP réelle du serveur WireGuard configurée à l'étape 2. Si vous recevez des réponses, le tunnel fonctionne correctement.

3) Si vous avez configuré AllowedIPs = 0.0.0.0/0 (tout le trafic acheminé via le tunnel), vous pouvez vérifier le routage avec :

tracert 8.8.8.8

Le premier saut doit être l'adresse IP de votre serveur WireGuard.

Comprendre AllowedIPs

Le paramètre AllowedIPs dans la configuration du client (étape 3) détermine quel trafic est acheminé via le tunnel WireGuard.

AllowedIPs = 0.0.0.0/0 — achemine tout le trafic via le tunnel. Toutes les connexions, y compris la navigation sur Internet, passeront par le VPN. Utilisez cette option pour une protection complète du trafic.

AllowedIPs = 10.0.0.0/24 — achemine uniquement le trafic du réseau interne via le tunnel. Le trafic Internet normal contournera le VPN et utilisera la connexion par défaut. Utilisez cette option pour accéder à des ressources réseau spécifiques.

Vous pouvez également spécifier plusieurs sous-réseaux séparés par des virgules, par exemple : AllowedIPs = 10.0.0.0/24, 192.168.1.0/24

Dépannage

Le tunnel est actif mais il n'y a pas de connexion au serveur

– Vérifiez que le port WireGuard (par exemple 51820) est ouvert dans le pare-feu côté serveur et côté client.

– Assurez-vous que les clés publiques ont été correctement copiées entre les configurations du serveur et du client.

– Confirmez que l'Endpoint dans la configuration du client pointe vers l'adresse IP réelle du serveur, et non vers l'IP du tunnel WireGuard.

Le DNS ne fonctionne pas après la connexion

Ajoutez un serveur DNS à la configuration du client :

[Interface] PrivateKey = ... Address = ... DNS = 8.8.8.8, 8.8.4.4

Les compteurs de paquets n'augmentent pas

Cela signifie que le tunnel ne transmet pas de données. Vérifiez les points suivants :

– AllowedIPs est correctement configuré des deux côtés (serveur et client).

– Les adresses IP WireGuard n'entrent pas en conflit avec le réseau local existant.

– Le ListenPort n'est pas occupé par une autre application.

Démarrage automatique de WireGuard après le redémarrage du serveur.

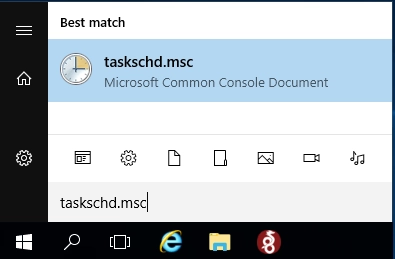

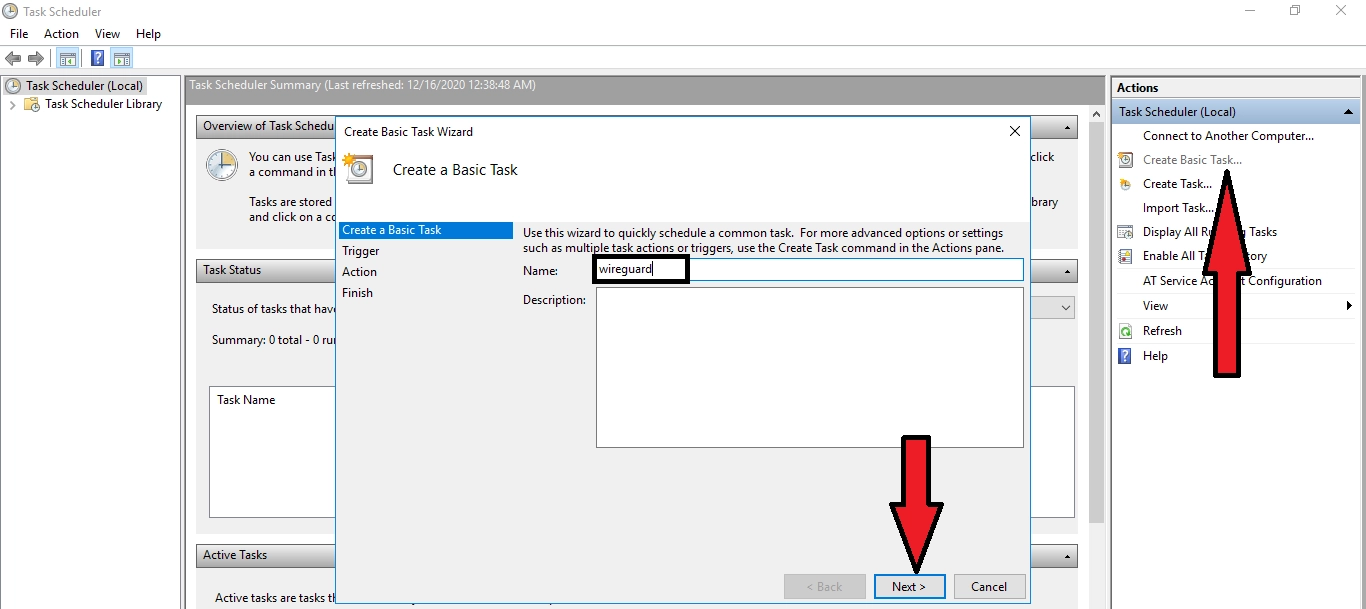

1) Ajoutez le fichier de démarrage au lancement automatique du Planificateur de tâches Windows : Démarrer→taskschd.msc

Cliquez sur "Créer une tâche de base" → Entrez un nom pour la tâche (par exemple wireguard) → Suivant

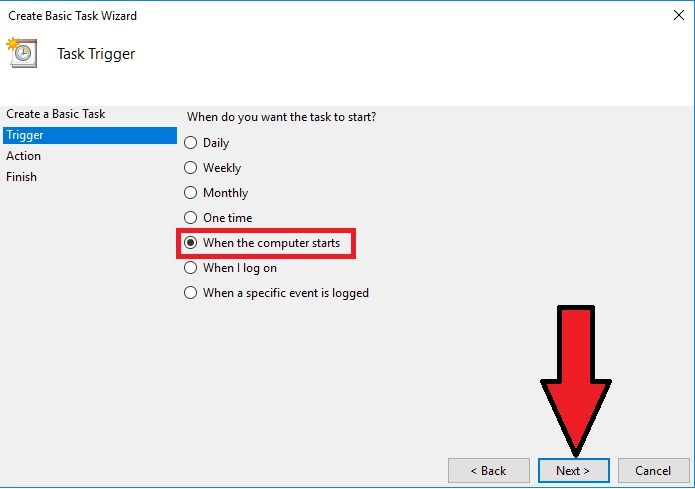

Sélectionnez "Au démarrage de l'ordinateur"→ Suivant

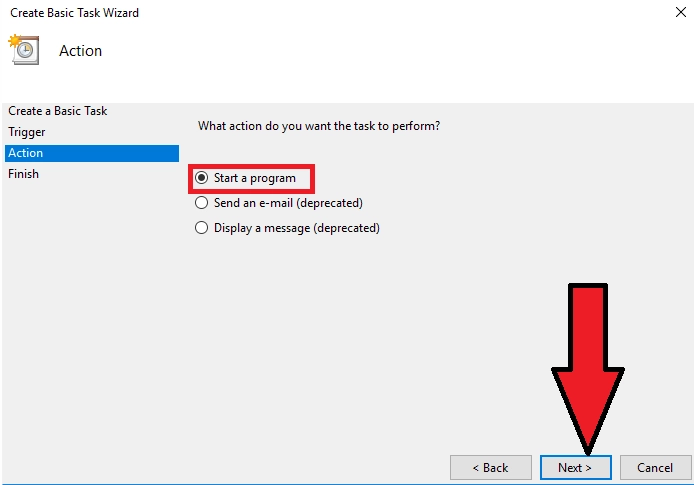

Sélectionnez "Démarrer un programme"→ Suivant

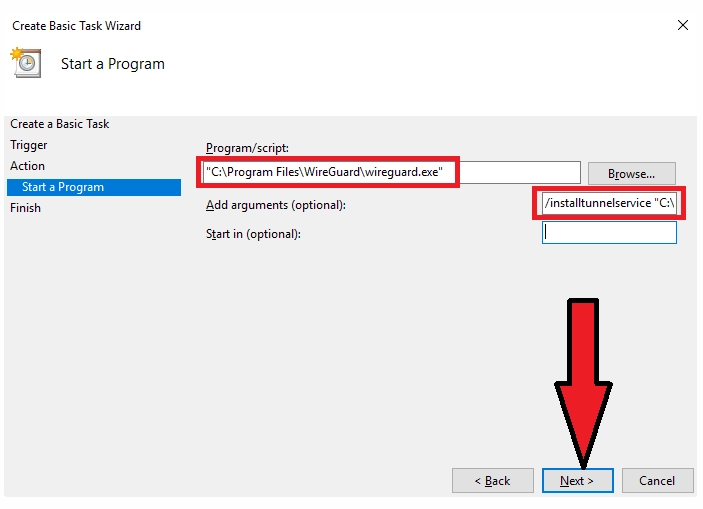

Dans le champ "Programme ou script", sélectionnez le fichier pour lancer WireGuard (par défaut "C:\Program Files\WireGuard\wireguard.exe")

Ajoutez les arguments :

/installtunnelservice "C:\Program Files\WireGuard\wg_server.conf"

où :

C:\Program Files\WireGuard\wg_server.conf - emplacement du fichier de configuration *.conf

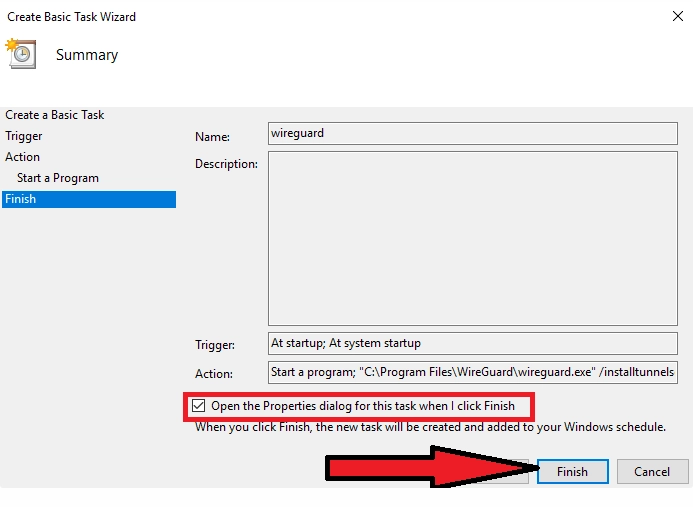

Cochez "Ouvrir la fenêtre Propriétés de cette tâche après avoir cliqué sur 'Terminer'"→ Terminer

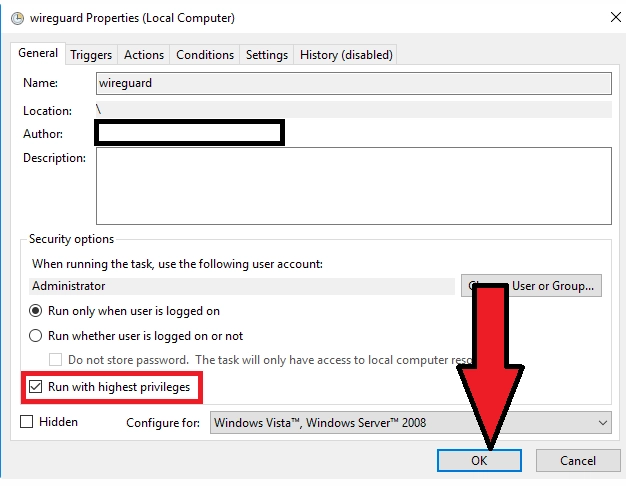

Dans la fenêtre qui s'ouvre, cochez "Exécuter avec les privilèges les plus élevés"→OK

Terminé. Effectuez un redémarrage, vérifiez